Руководство FreeBSD

Проект Документации FreeBSD

Copyright © 1995, 1996, 1997, 1998, 1999, 2000, 2001, 2002, 2003, 2004, 2005, 2006 The FreeBSD Documentation Project

Copyright © 2000, 2001, 2002, 2003, 2004, 2005, 2006 Проект Русской Документации FreeBSD

Добро пожаловать в FreeBSD! Это Руководство охватывает процесс установки и ежедневного

использования FreeBSD 5.4-RELEASE и

FreeBSD 6.0-RELEASE. Оно находится

в процессе разработки и являет

собой результат работы множества людей. Многие из разделов до сих пор не существуют, а

некоторые из существующих требуют обновления. Если вы заинтересованы в помощи этому

проекту, отправьте письмо в Список рассылки Проекта Русской Документации FreeBSD <frdp@FreeBSD.org.ua>. Обновленная версия

этого документа постоянно доступна с Основного Web сервера Проекта Русской Документации FreeBSD и Основного Web сервера

FreeBSD. Он также может быть загружен из интернет в одном из наиболее

распространенных форматов с FTP сервера Проекта FreeBSD или с одного из многочисленных зеркал. Если вы предпочитаете иметь напечатанный (английский)

вариант Руководства, то можете приобрести его на FreeBSD Mall. Вы также можете воспользоваться Поиском в Руководстве

FreeBSD.

Распространение и использование исходных (SGML DocBook) и ''скомпилированных'' форм (SGML, HTML, PDF, PostScript, RTF и прочих) с модификацией или без оной, разрешены при соблюдении следующих соглашений:

-

Распространяемые копии исходного кода (SGML DocBook) должны сохранять вышеупомянутые объявления copyright, этот список положений и следующий отказ от ответственности в первых строках этого файла в неизменном виде.

-

Распространяемые копии скомпилированных форм (преобразованные в другие DTD, конвертированные в PDF, PostScript, RTF и другие форматы) должны повторять вышеупомянутые объявления copyright, этот список положений и следующий отказ от ответственности в документации и/или других материалах, поставляемых с дистрибьюцией.

Важно: ЭТА ДОКУМЕНТАЦИЯ ПОСТАВЛЯЕТСЯ ПРОЕКТОМ ДОКУМЕНТАЦИИ FREEBSD "КАК ЕСТЬ" И ЛЮБЫЕ ЯВНЫЕ ИЛИ НЕЯВНЫЕ ГАРАНТИИ, ВКЛЮЧАЯ, НО НЕ ОГРАНИЧИВАЯСЬ НЕЯВНЫМИ ГАРАНТИЯМИ, КОММЕРЧЕСКОЙ ЦЕННОСТИ И ПРИГОДНОСТИ ДЛЯ КОНКРЕТНОЙ ЦЕЛИ ОТРИЦАЮТСЯ. НИ ПРИ КАКИХ УСЛОВИЯХ ПРОЕКТ ДОКУМЕНТИРОВАНИЯ FREEBSD НЕ НЕСЕТ ОТВЕТСТВЕННОСТИ ЗА ЛЮБОЙ ПРЯМОЙ, КОСВЕННЫЙ, СЛУЧАЙНЫЙ, СПЕЦИАЛЬНЫЙ, ОБРАЗЦОВЫЙ ИЛИ ПОСЛЕДУЮЩИЙ УЩЕРБЫ (ВКЛЮЧАЯ, НО НЕ ОГРАНИЧИВАЯСЬ ПОСТАВКОЙ ТОВАРОВ ЗАМЕНЫ ИЛИ УСЛУГ; ПОТЕРЮ ДАННЫХ ИЛИ ИХ НЕПРАВИЛЬНУЮ ПЕРЕДАЧУ ИЛИ ПОТЕРИ; ПРИОСТАНОВЛЕНИЕ БИЗНЕСА), И ТЕМ НЕ МЕНЕЕ ВЫЗВАННЫЕ И В ЛЮБОЙ ТЕОРИИ ОТВЕТСТВЕННОСТИ, НЕЗАВИСИМО ОТ КОНТРАКТНОЙ, СТРОГОЙ ОТВЕТСТВЕННОСТИ, ИЛИ ПРАВОНАРУШЕНИИ (ВКЛЮЧАЯ ХАЛАТНОСТЬ ИЛИ ИНЫМ СПОСОБОМ), ВОЗНИКШЕМ ЛЮБЫМ ПУТЕМ ПРИ ИСПОЛЬЗОВАНИИ ЭТОЙ ДОКУМЕНТАЦИИ, ДАЖЕ ЕСЛИ БЫ БЫЛО СООБЩЕНО О ВОЗМОЖНОСТИ ТАКОГО УЩЕРБА.

FreeBSD это зарегистрированная торговая марка FreeBSD Foundation.

3Com и HomeConnect это зарегистрированные торговые марки 3Com Corporation.

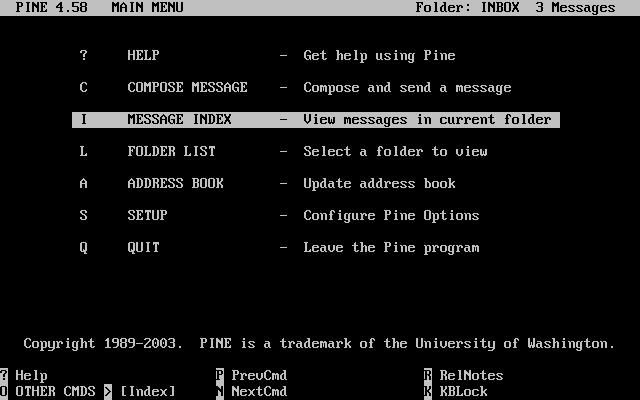

3ware и Escalade это зарегистрированные торговые марки 3ware Inc.

ARM это зарегистрированная торговая марка ARM Limited.

Adaptec это зарегистрированная торговая марка Adaptec, Inc.

Adobe, Acrobat, Acrobat Reader и PostScript это или зарегистрированные торговые марки или торговые марки Adobe Systems Incorporated в Соединенных Штатах и/или других странах.

Apple, FireWire, Mac, Macintosh, Mac OS, Quicktime и TrueType это торговые марки Apple Computer, Inc., зарегистрированные в Соединенных Штатах и других странах.

Corel и WordPerfect это торговые марки или зарегистрированные торговые марки Corel Corporation и/или ее дочерних компаний в Канаде, Соединенных Штатах и/или других странах.

Sound Blaster это торговая марка Creative Technology Ltd. в Соединенных Штатах и/или других странах.

CVSup это зарегистрированная торговая марка John D. Polstra.

Heidelberg, Helvetica, Palatino и Times Roman это или зарегистрированные торговые марки или торговые марки Heidelberger Druckmaschinen AG в США и других странах.

IBM, AIX, EtherJet, Netfinity, OS/2, PowerPC, PS/2, S/390 и ThinkPad это торговые марки International Business Machines Corporation в Соединенных Штатах, других странах, или по всему миру.

IEEE, POSIX и 802 это зарегистрированные торговые марки Institute of Electrical and Electronics Engineers, Inc. в Соединенных Штатах.

Intel, Celeron, EtherExpress, i386, i486, Itanium, Pentium и Xeon это торговые марки или зарегистрированные торговые марки Intel Corporation или ее дочерних компаний в Соединенных Штатах и других странах.

Intuit и Quicken это зарегистрированные торговые марки и/или зарегистрированные сервис марки Intuit Inc., или одной из ее дочерних компаний в Соединенных Штатах и других странах.

Linux это зарегистрированная торговая марка Linus Torvalds.

LSI Logic, AcceleRAID, eXtremeRAID, MegaRAID и Mylex это торговые марки или зарегистрированные торговые марки LSI Logic Corp.

M-Systems и DiskOnChip это торговые марки или зарегистрированные торговые марки M-Systems Flash Disk Pioneers, Ltd.

Macromedia, Flash и Shockwave это торговые марки или зарегистрированные торговые марки Macromedia, Inc. в Соединенных Штатах и/или других странах.

Microsoft, FrontPage, IntelliMouse, MS-DOS, Outlook, Windows, Windows Media и Windows NT это или зарегистрированные торговые марки или торговые марки Microsoft Corporation в Соединенных Штатах и/или других странах.

Netscape и Netscape Navigator это зарегистрированные торговые марки Netscape Communications Corporation в США и других странах.

GateD и NextHop это зарегистрированные и незарегистрированные торговые марки NextHop в США и других странах.

Motif, OSF/1 и UNIX это зарегистрированные торговые марки, а IT DialTone и The Open Group это торговые марки Open Group в Соединенных Штатах и других странах.

Oracle это зарегистрированная торговая марка Oracle Corporation.

PowerQuest и PartitionMagic это зарегистрированные торговые марки PowerQuest Corporation в Соединенных Штатах и/или других странах.

RealNetworks, RealPlayer и RealAudio это зарегистрированные торговые марки RealNetworks, Inc.

Red Hat и RPM это торговые марки или зарегистрированные торговые марки Red Hat, Inc. в Соединенных Штатах и других странах.

SAP, R/3 и mySAP это торговые марки или зарегистрированные торговые марки SAP AG в Германии и нескольких других странах по всему миру.

Sun, Sun Microsystems, Java, Java Virtual Machine, JavaServer Pages, JDK, JSP, JVM, Netra, Solaris, StarOffice, Sun Blade, Sun Enterprise, Sun Fire, SunOS и Ultra это торговые марки или зарегистрированные торговые марки Sun Microsystems, Inc. в Соединенных Штатах и других странах.

Symantec и Ghost это зарегистрированные торговые марки Symantec Corporation в Соединенных Штатах и других странах.

MATLAB это зарегистрированная торговая марки MathWorks, Inc.

SpeedTouch это торговая марка Thomson.

U.S. Robotics и Sportster это зарегистрированные торговые марки U.S. Robotics Corporation.

VMware это торговая марка VMware, Inc.

Waterloo Maple и Maple это торговые марки или зарегистрированные торговые марки Waterloo Maple Inc.

Mathematica это зарегистрированная торговая марки Wolfram Research, Inc.

XFree86 это торговая марка XFree86 Project, Inc.

Ogg Vorbis и Xiph.Org это торговые марки Xiph.Org.

Многие из обозначений, используемые производителями и продавцами для обозначения своих продуктов, заявляются в качестве торговых марок. Когда такие обозначения появляются в этом документе, и Проекту FreeBSD известно о торговой марке, к обозначению добавляется знак ''™'' или ''®''.

- Содержание

- Предисловие

- I. В начале

-

- 1. Введение

-

- 1.1. Краткий обзор

- 1.2. Добро пожаловать во FreeBSD!

- 1.3. О Проекте FreeBSD

- 2. Установка FreeBSD

-

- 2.1. Краткий обзор

- 2.2. Перед установкой

- 2.3. Начало установки

- 2.4. Введение в Sysinstall

- 2.5. Выделение дискового пространства

- 2.6. Выбор устанавливаемых компонентов

- 2.7. Выбор источника для установки

- 2.8. Подтверждение установки

- 2.9. После установки

- 2.10. Поддерживаемое оборудование

- 2.11. Решение проблем

- 2.12. Расширенное руководство по установке

- 2.13. Подготовка собственного источника установки

- 3. Основы UNIX

-

- 3.1. Краткий обзор

- 3.2. Виртуальные консоли и терминалы

- 3.3. Права доступа

- 3.4. Структура каталогов

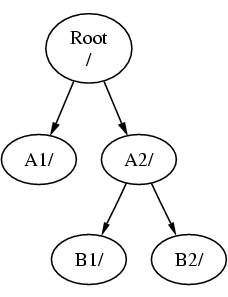

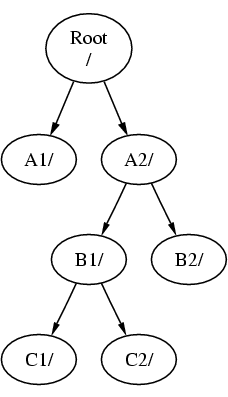

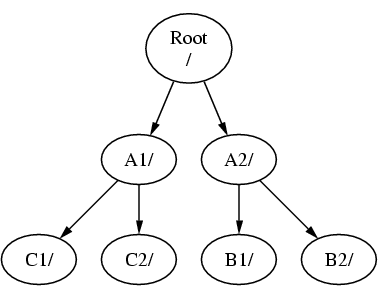

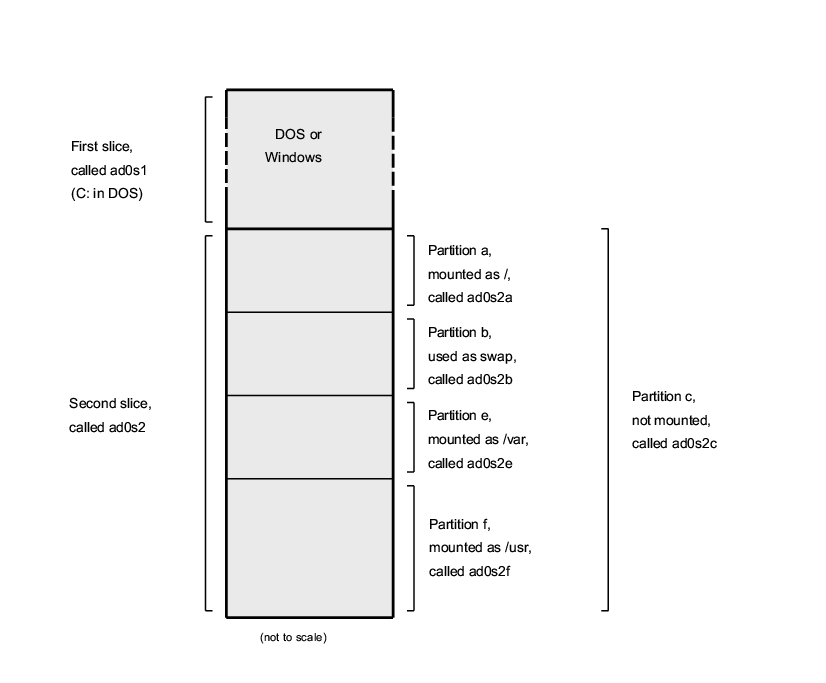

- 3.5. Организация дисков

- 3.6. Монтирование и размонтирование файловых систем

- 3.7. Процессы

- 3.8. Даемоны, сигналы, уничтожение процессов

- 3.9. Интерпретатор команд

- 3.10. Текстовые редакторы

- 3.11. Устройства и файлы устройств

- 3.12. Бинарные форматы

- 3.13. Дополнительная информация

- 4. Установка приложений: порты и пакеты

- 5. X Window System

-

- 5.1. Обзор

- 5.2. Основы X

- 5.3. Установка X11

- 5.4. Конфигурация X11

- 5.5. Использование шрифтов в X11

- 5.6. Менеджеры экранов (Display Managers) X

- 5.7. Графические оболочки

- II. Общие задачи

-

- 6. Приложения для настольного компьютера

-

- 6.1. Краткий обзор

- 6.2. Браузеры

- 6.3. Бизнес приложения

- 6.4. Программы просмотра документов

- 6.5. Финансовые программы

- 6.6. Итоги

- 7. Мультимедиа

-

- 7.1. Краткий обзор

- 7.2. Настройка звуковой карты

- 7.3. Звук MP3

- 7.4. Воспроизведение видео

- 7.5. Настройка ТВ тюнеров

- 7.6. Сканеры

- 8. Настройка ядра FreeBSD

- 9. Печать

-

- 9.1. Краткий обзор

- 9.2. Введение

- 9.3. Основная настройка

- 9.4. Расширенная настройка принтера

- 9.5. Использование принтеров

- 9.6. Альтернативы стандартному спулеру

- 9.7. Выявление проблем

- 10. Двоичная совместимость с Linux

-

- 10.1. Краткий обзор

- 10.2. Установка

- 10.3. Установка Mathematica®

- 10.4. Установка Maple™

- 10.5. Установка MATLAB®

- 10.6. Установка Oracle®

- 10.7. Установка SAP® R/3®

- 10.8. Дополнительные сведения

- III. Системное администрирование

-

- 11. Настройка и оптимизация

-

- 11.1. Введение

- 11.2. Начальное конфигурирование

- 11.3. Основные настройки

- 11.4. Настройка приложений

- 11.5. Запуск сервисов

- 11.6. Настройка утилиты cron

- 11.7. Использование rc во FreeBSD 5.X и последующих версиях

- 11.8. Настройка карт сетевых интерфейсов

- 11.9. Настройка виртуальных серверов

- 11.10. Файлы настройки

- 11.11. Настройка с помощью sysctl

- 11.12. Оптимизация дисков

- 11.13. Изменение ограничений, накладываемых ядром

- 11.14. Увеличение объема подкачки

- 11.15. Управление питанием и ресурсами

- 11.16. Использование и отладка FreeBSD ACPI

- 12. Процесс загрузки FreeBSD

-

- 12.1. Описание

- 12.2. Проблема загрузки

- 12.3. Менеджер загрузки и этапы загрузки

- 12.4. Взаимодействие с ядром во время загрузки

- 12.5. Хинты устройств

- 12.6. Init: инициализация управления процессами

- 12.7. Процесс остановки системы

- 13. Пользователи и основы управления учетными записями

-

- 13.1. Краткий обзор

- 13.2. Введение

- 13.3. Учетная запись суперпользователя

- 13.4. Системные учетные записи

- 13.5. Учетные записи пользователей

- 13.6. Изменение учетных записей

- 13.7. Ограничение пользователей

- 13.8. Группы

- 14. Безопасность

-

- 14.1. Краткое описание

- 14.2. Введение

- 14.3. Защита FreeBSD

- 14.4. DES, MD5, и шифрование

- 14.5. Одноразовые пароли

- 14.6. TCP Wrappers

- 14.7. KerberosIV

- 14.8. Kerberos5

- 14.9. OpenSSL

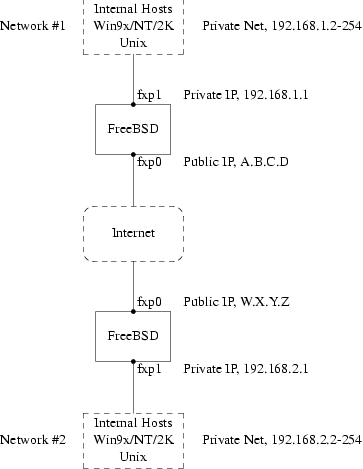

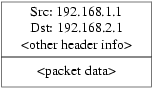

- 14.10. VPN через IPsec

- 14.11. OpenSSH

- 14.12. Списки контроля доступа файловой системы (ACL)

- 14.13. Мониторинг вопросов безопасности в ПО сторонних разработчиков

- 14.14. Сообщения безопасности FreeBSD

- 14.15. Учёт используемых ресурсов

- 15. Принудительный контроль доступа (MAC)

-

- 15.1. Краткий обзор

- 15.2. Ключевые термины этой главы

- 15.3. Описание MAC

- 15.4. Метки MAC

- 15.5. Настройка модулей

- 15.6. Модуль MAC bsdextended

- 15.7. Модуль MAC ifoff

- 15.8. Модуль MAC portacl

- 15.9. Политики MAC, использующие метки

- 15.10. Модуль MAC partition

- 15.11. Модуль многоуровневой безопасности MAC (MLS)

- 15.12. Модуль MAC Biba

- 15.13. Модуль MAC LOMAC

- 15.14. Реализация защищенной среды с MAC

- 15.15. Другой пример: Использование MAC для защиты веб сервера

- 15.16. Решение проблем с инфраструктурой MAC

- 16. Аудит событий безопасности

-

- 16.1. Краткий обзор

- 16.2. Ключевые понятия - краткий словарь.

- 16.3. Установка системы аудита

- 16.4. Настройка системы аудита

- 16.5. Администрирование системы аудита

- 17. Устройства хранения

-

- 17.1. Краткий обзор

- 17.2. Имена устройств

- 17.3. Добавление дисков

- 17.4. RAID

- 17.5. USB устройства хранения

- 17.6. Запись и использование оптических носителей (CD)

- 17.7. Создание и использование оптических носителей (DVD)

- 17.8. Дискеты

- 17.9. Создание и использование архивных копий на магнитной ленте

- 17.10. Создание резервных копий на дискетах

- 17.11. Стратегии резервного копирования

- 17.12. Основы технологии резервного копирования

- 17.13. Сетевые файловые системы, файловые системы в памяти и с отображением в файл

- 17.14. Мгновенные копии файловых систем

- 17.15. Квотирование файловых систем

- 17.16. Шифрование дисковых разделов

- 18. GEOM: Модульная инфраструктура преобразования дисковых запросов

- 19. Менеджер дискового пространства Vinum

-

- 19.1. Краткая аннотация

- 19.2. Диски слишком малы

- 19.3. Ограниченная пропускная способность

- 19.4. Целостность данных

- 19.5. Объекты Vinum

- 19.6. Несколько примеров

- 19.7. Правила именования объектов

- 19.8. Создание конфигурации Vinum

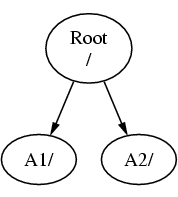

- 19.9. Vinum для корневой файловой системы

- 20. Локализация - I18N/L10N использование и настройка

-

- 20.1. Краткий обзор

- 20.2. Основы

- 20.3. Использование локализации

- 20.4. Компиляция I18N программ

- 20.5. Локализация FreeBSD для поддержки определенных языков

- 21. На переднем крае разработок

- IV. Сетевые коммуникации

-

- 22. Последовательные соединения

-

- 22.1. Краткое описание

- 22.2. Введение

- 22.3. Терминалы

- 22.4. Входящие соединения по модему

- 22.5. Исходящие соединения по модему

- 22.6. Настройка последовательной консоли

- 23. PPP и SLIP

-

- 23.1. Краткий обзор

- 23.2. PPP уровня пользователя

- 23.3. PPP уровня ядра

- 23.4. Решение проблем с соединениями PPP

- 23.5. Использование PPP через Ethernet (PPPoE)

- 23.6. Использование PPP через ATM (PPPoA)

- 23.7. Использование SLIP

- 24. Электронная почта

-

- 24.1. Краткий обзор

- 24.2. Использование электронной почты

- 24.3. Настройка sendmail

- 24.4. Установка другой почтовой программы

- 24.5. Поиск и устранение неисправностей

- 24.6. Расширенное руководство

- 24.7. SMTP через UUCP

- 24.8. Настройка почты только для отправки

- 24.9. Использование почты с коммутируемым соединением

- 24.10. SMTP аутентификация

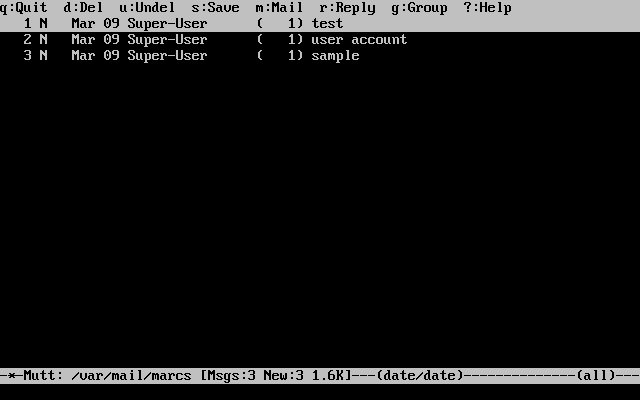

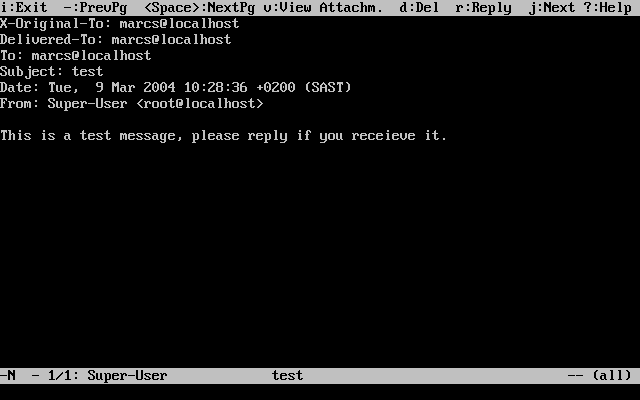

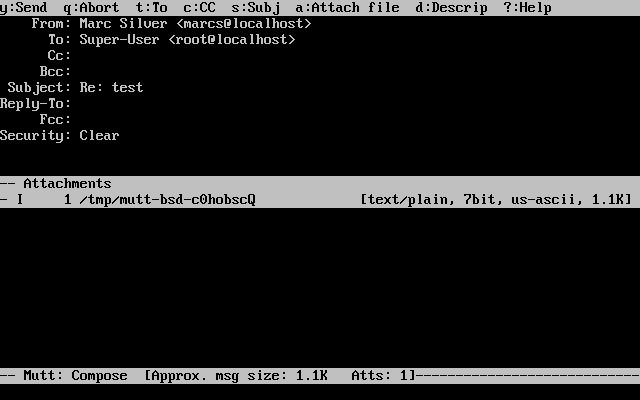

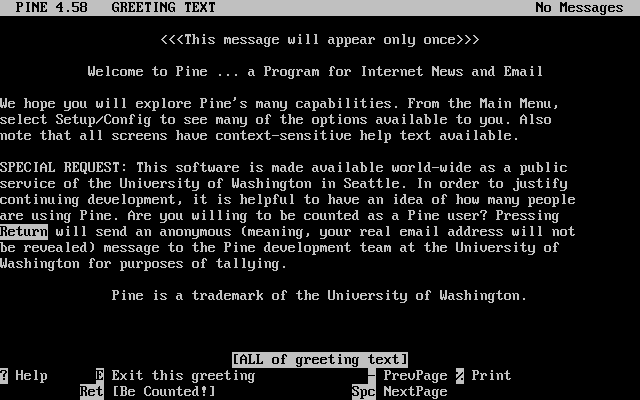

- 24.11. Почтовые программы пользователей

- 24.12. Использование fetchmail

- 24.13. Использование procmail

- 25. Сетевые серверы

-

- 25.1. Краткий обзор

- 25.2. ''Супер-сервер'' inetd

- 25.3. Network File System (NFS)

- 25.4. Network Information System (NIS/YP)

- 25.5. Автоматическая настройка сети (DHCP)

- 25.6. Domain Name System (DNS)

- 25.7. BIND9 и FreeBSD

- 25.8. Apache HTTP сервер

- 25.9. Файл сервер и печать для Microsoft® Windows клиентов (Samba)

- 25.10. Протокол передачи файлов (FTP)

- 25.11. Синхронизация часов через NTP

- 26. Межсетевые экраны

-

- 26.1. Введение

- 26.2. Принципы работы межсетевых экранов

- 26.3. Пакеты межсетевых экранов

- 26.4. Packet Filter Firewall (PF, межсетевой экран OpenBSD)

- 26.5. * IPFILTER (IPF)

- 26.6. * IPFW

- 27. Сложные вопросы работы в сети

-

- 27.1. Краткий обзор

- 27.2. Сетевые шлюзы и маршруты

- 27.3. Беспроводные сети

- 27.4. Bluetooth

- 27.5. Мосты

- 27.6. Работа с бездисковыми станциями

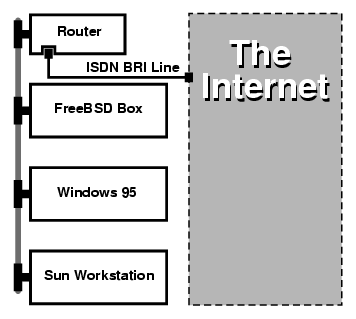

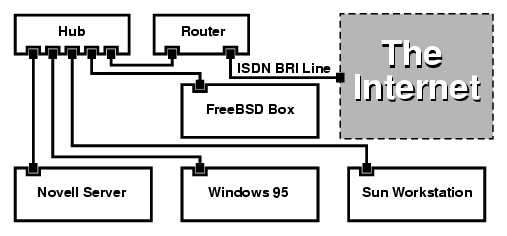

- 27.7. ISDN

- 27.8. Даемон преобразования сетевых адресов (natd)

- 27.9. IP по параллельному порту (PLIP)

- 27.10. IPv6

- 27.11. Асинхронный режим передачи (ATM)

- V. Приложения

-

- A. Получение FreeBSD

-

- A.1. Издатели CDROM и DVD

- A.2. FTP сайты

- A.3. Анонимный CVS

- A.4. Использование CTM

- A.5. Использование CVSup

- A.6. Использование Portsnap

- A.7. Теги CVS

- A.8. AFS сайты

- A.9. rsync сайты

- B. Библиография

- C. Ресурсы в интернет

-

- C.1. Списки рассылки

- C.2. Новостные группы Usenet

- C.3. Серверы World Wide Web

- C.4. Адреса Email

- C.5. Shell доступ

- D. PGP ключи

- Глоссарий FreeBSD

- Colophon

- Список таблиц

- 2-1. Пример сведений об оборудовании

- 2-2. Планирование разделов для первого диска

- 2-3. Разметка разделов для остальных дисков

- 2-4. Возможные профили безопасности

- 2-5. Названия ISO-образов FreeBSD 4.X и их назначение

- 2-6. Названия ISO-образов дисков FreeBSD 5.X и их значения

- 3-1. Коды дисковых устройств

- 17-1. Соглашения по именованию физических дисков

- 19-1. Методы организации наборов Vinum

- 22-1. Нуль-модемный кабель DB-25 - DB-25

- 22-2. Нуль-модемный кабель DB-9 - DB-9

- 22-3. Нуль-модемный кабель DB-9 - DB-25

- 22-4. Наименования сигналов

- 27-1. Распайка кабеля для параллельного порта для сетевой работы

- 27-2. Зарезервированные адреса IPv6

- Список иллюстраций

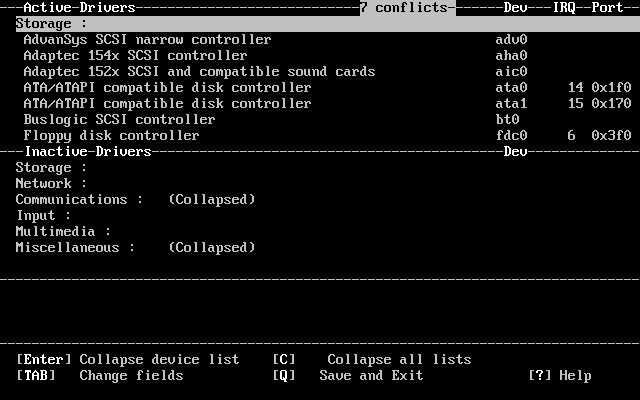

- 2-1. Меню конфигурации ядра

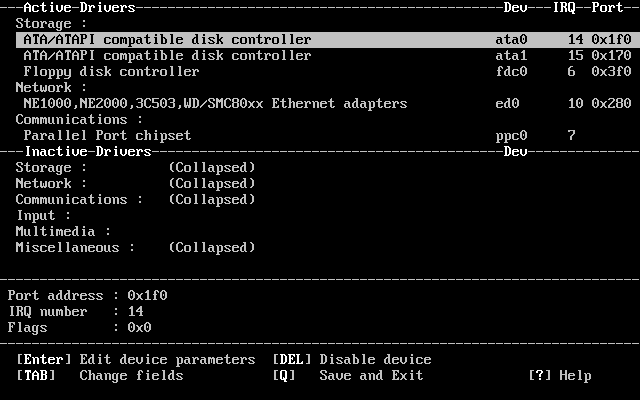

- 2-2. Визуальный интерфейс конфигурации ядра

- 2-3. Развернутый список драйверов

- 2-4. Конфигурация драйверов без конфликтов

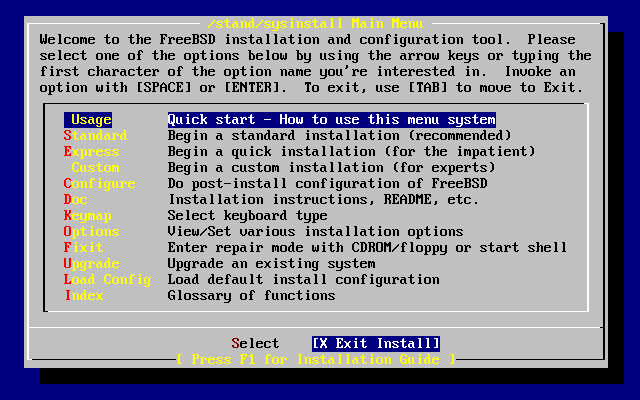

- 2-5. Главное меню Sysinstall

- 2-6. Типичный вывод Device Probe

- 2-7. Выбор Sysinstall Exit

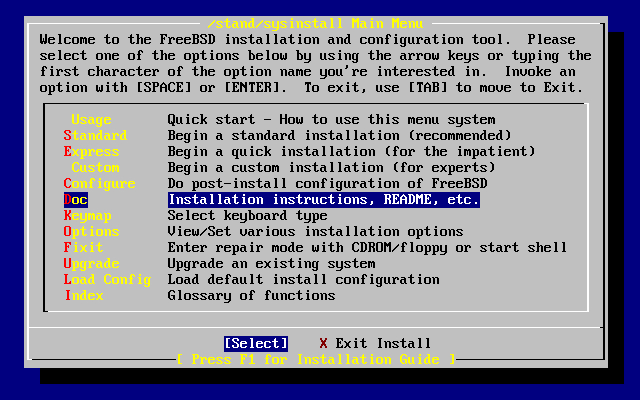

- 2-8. Выбор Usage в главном меню Sysinstall

- 2-9. Выбор меню документации

- 2-10. Меню документации Sysinstall

- 2-11. Выбор меню раскладки клавиатуры

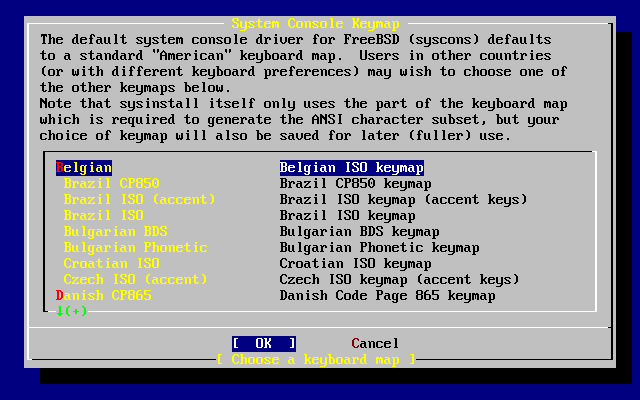

- 2-12. Меню раскладки клавиатуры

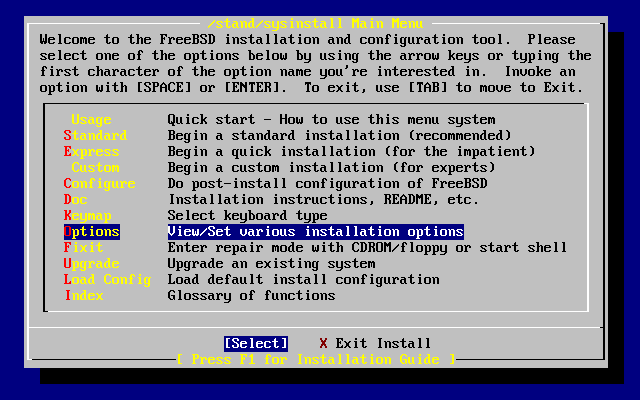

- 2-13. Выбор параметров установки

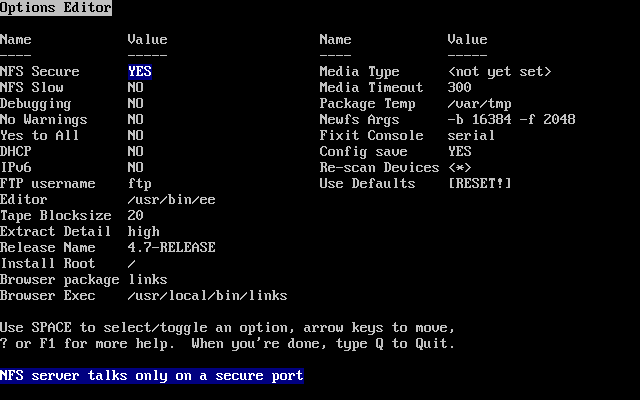

- 2-14. Параметры Sysinstall

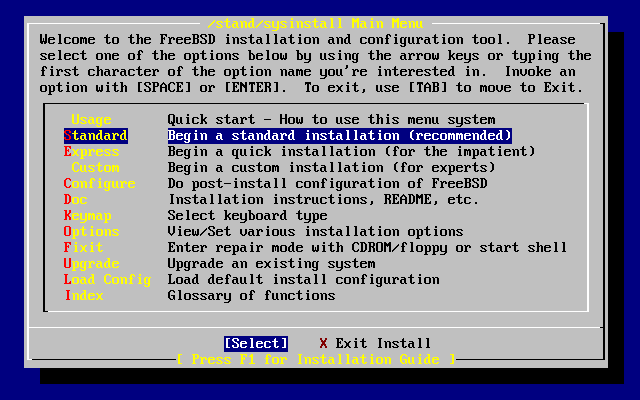

- 2-15. Начало стандартной установки

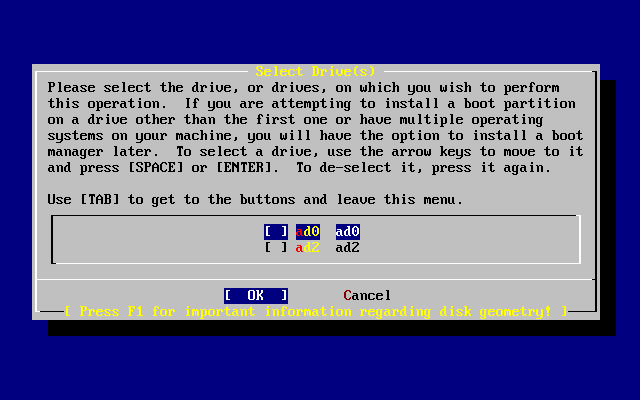

- 2-16. Выберите диск для FDisk

- 2-17. Типичные разделы fdisk перед редактированием

- 2-18. Разбиение в Fdisk с использованием всего диска

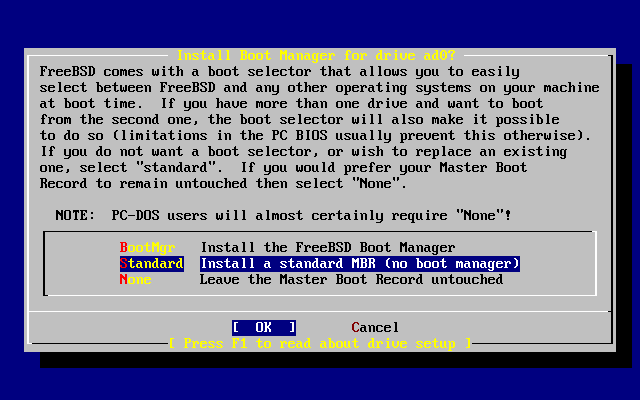

- 2-19. Меню менеджера загрузки Sysinstall

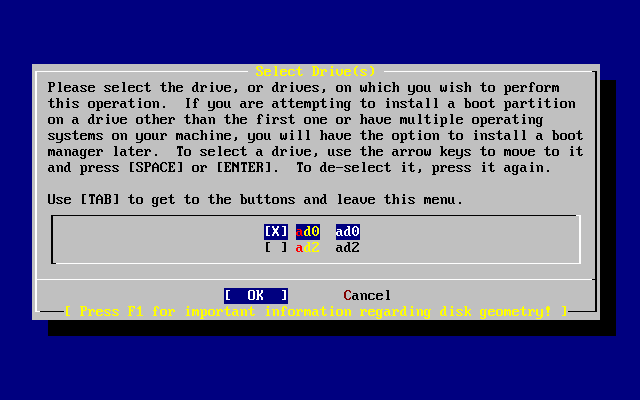

- 2-20. Выход из выбора диска

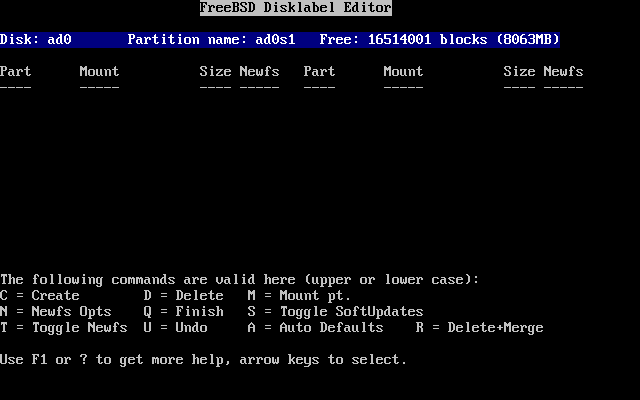

- 2-21. Редактор Sysinstall Disklabel

- 2-22. Редактор Sysinstall Disklabel с установками по умолчанию

- 2-23. Свободное место для корневого раздела

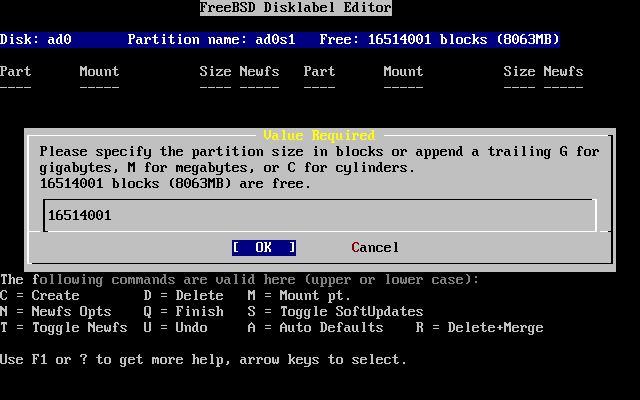

- 2-24. Редактирование размера корневого раздела

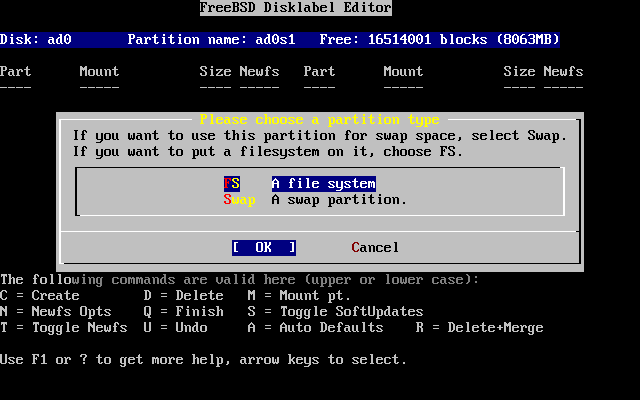

- 2-25. Выбор типа корневого раздела

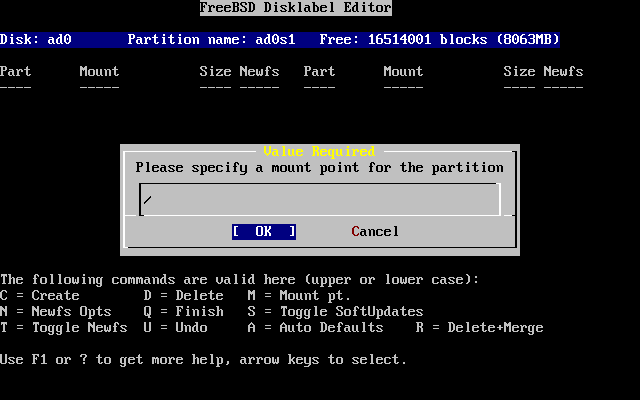

- 2-26. Выбор точки монтирования корневой файловой системы

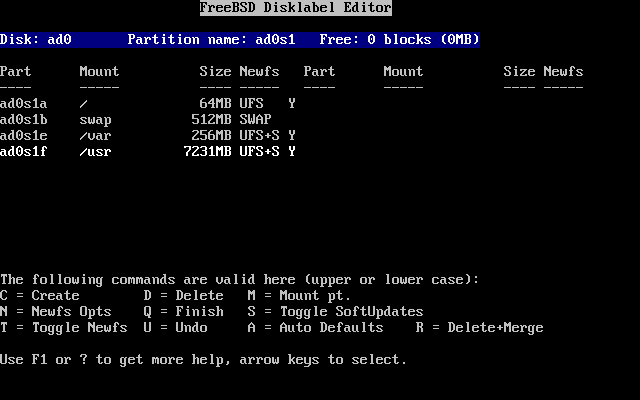

- 2-27. Редактор Sysinstall Disklabel

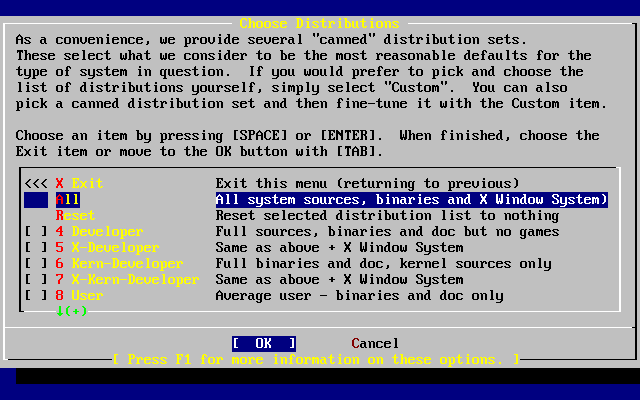

- 2-28. Выбор дистрибутивных наборов

- 2-29. Подтверждение выбора дистрибутивного набора

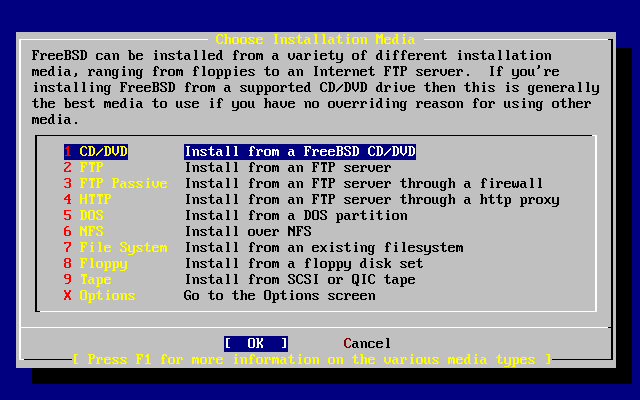

- 2-30. Выбор источника установки

- 2-31. Выбор Ethernet устройства

- 2-32. Настройка сети для ed0

- 2-33. Редактирование inetd.conf

- 2-34. Настройка по анонимного FTP по умолчанию

- 2-35. Редактирование FTP Welcome Message

- 2-36. Редактирование exports

- 2-37. Параметры профиля безопасности

- 2-38. Параметры настройки системной консоли

- 2-39. Параметры хранителя экрана

- 2-40. Временной интервал хранителя экрана

- 2-41. Выход из меню конфигурации консоли

- 2-42. Выбор региона

- 2-43. Выбор страны

- 2-44. Выбор часового пояса

- 2-45. Выбор протокола мыши

- 2-46. Установка протокола мыши

- 2-47. Настройка порта мыши

- 2-48. Установка порта мыши

- 2-49. Запуск мышиного даемона

- 2-50. Проверка мышиного даемона

- 2-51. Верхняя часть меню настройки сети (Network Configuration)

- 2-52. Выбор MTA по умолчанию

- 2-53. Настройка Ntpdate

- 2-54. Нижняя часть меню настройки сети

- 2-55. Меню выбора способа конфигурации

- 2-56. Выбор десктопа по умолчанию

- 2-57. Выбор категории пакетов

- 2-58. Выбор пакетов

- 2-59. Установка пакетов

- 2-60. Подтверждение установки пакетов

- 2-61. Выбор User (пользователь)

- 2-62. Вод информации о пользователе

- 2-63. Выход из меню управления пользователями и группами

- 2-64. Выход из установки

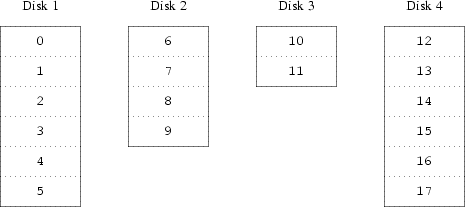

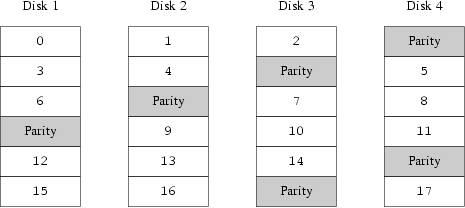

- 19-1. Организация сцепленных дисков

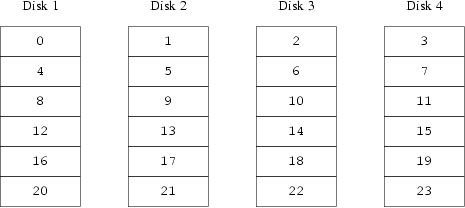

- 19-2. Организация с перемежением

- 19-3. Организация RAID-5

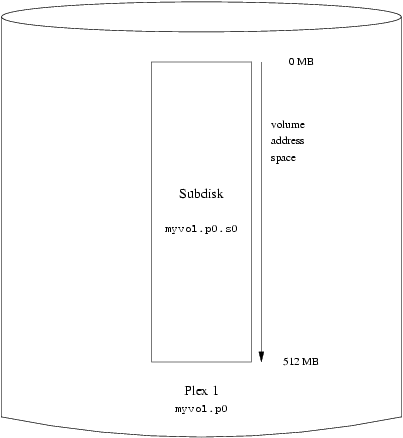

- 19-4. Простой том Vinum

- 19-5. Зеркалированный том Vinum

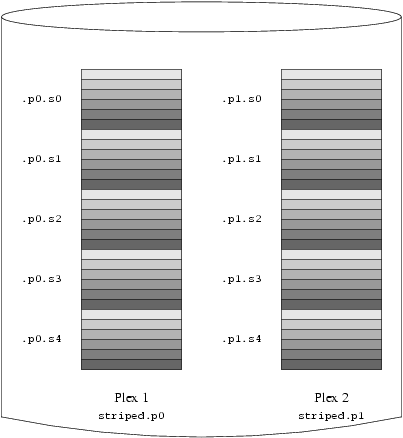

- 19-6. Том с перемежением

- 19-7. Зеркалированный том с перемежением

- Список примеров

- 2-1. Использование существующего раздела без изменения

- 2-2. Сжатие существующих разделов

- 3-1. Пример имен диска, слайса, и раздела

- 3-2. Концептуальная модель диска

- 4-1. Загрузка пакета вручную и его локальная установка

- 11-1. Создание файла подкачки в FreeBSD 4.X

- 11-2. Создание файла подкачки в FreeBSD 5.X

- 12-1. Образец экрана boot0

- 12-2. Образец экрана boot2

- 12-3. Незащищённая консоль в /etc/ttys

- 13-1. Настройка adduser и добавление пользователя в FreeBSD 4.X

- 13-2. Добавление пользователя в FreeBSD 5.X

- 13-3. Интерактивное удаление учетной записи с помощью rmuser

- 13-4. Интерактивная работа с chpass суперпользователя

- 13-5. Интерактивная работа с chpass обычного пользователя

- 13-6. Изменение пароля

- 13-7. Изменение пароля другого пользователя суперпользователем

- 13-8. Добавление группы с использованием pw(8)

- 13-9. Добавление пользователя в группу с использованием pw(8)

- 13-10. Использование id(1) для определения принадлежности к группам

- 14-1. Использование SSH для создания защищенного туннеля на SMTP

- 17-1. Использование dump через ssh

- 17-2. Использование dump при работе через ssh с заданием RSH

- 17-3. Скрипт для создания загрузочной дискеты

- 17-4. Использование vnconfig для монтирования имеющегося образа файловой системы во FreeBSD 4.X

- 17-5. Создание нового диска в файле с помощью vnconfig

- 17-6. Использование mdconfig для монтирования файла с образом существующей файловой системы во FreeBSD 5.X

- 17-7. Создание нового диска, отображаемого в файл, при помощи mdconfig

- 17-8. Настройка и монтирование диска, отображаемого в файл, при помощи команды mdmfs

- 17-9. Диск md в памяти во FreeBSD 4.X

- 17-10. Создание нового диска с отображением в память при помощи mdconfig

- 17-11. Создание нового диска с отображением в память при помощи mdmfs

- 22-1. Добавление записей терминалов в /etc/ttys

- 24-1. Настройка базы данных доступа sendmail

- 24-2. Mail Aliases

- 24-3. Пример таблицы виртуального домена

- 25-1. Перезагрузка конфигурационного файла inetd

- 25-2. Монтирование ресурса при помощи amd

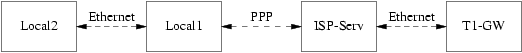

- 27-1. Офис подразделения или домашняя сеть

- 27-2. Центральный офис или другая локальная сеть

- A-1. Извлечение кода из -CURRENT (ls(1)):

- A-2. Использование SSH для извлечения дерева src/:

- A-3. Извлечение ls(1) из ветви для 6-STABLE:

- A-4. Создание списка изменений ls(1) (в виде unified diff)

- A-5. Поиск доступных имен модулей:

Предисловие

Целевая аудитория

Люди, которые используют FreeBSD с недавнего времени, найдут, что первая часть этой книги проводит читателя через процесс установки FreeBSD и кратко освещает идеи и традиции, на которых базируется UNIX®. Работа с этой частью требует несколько большего, чем просто желание исследовать - необходима возможность принимать к сведению новые идеи.

Вторая, много большая часть Руководства, является всеобъемлющим справочником о всех темах, которые могут интересовать администраторов FreeBSD. Некоторые из глав этой части могут рекомендовать вам предварительное чтение других документов, о чём упоминается в кратком обзоре в начале каждой главы.

Список рекомендуемой дополнительной литературы вы можете найти в Прил. B.

Изменения по сравнению со второй редакцией

Третья редакция является кульминацией более чем двух лет работы отдельных членов проекта документации FreeBSD. Вот основные изменения в новой редакции:

-

Гл. 11, Настройка и оптимизация, была расширена новой информацией о ACPI управлении питанием и ресурсами, системной утилите cron и дополнительных параметрах оптимизации ядра.

-

Гл. 14, Безопасность, была расширена новой информацией о виртуальных частных сетях (VPN), списках контроля доступа файловой системы (ACL), и сообщениях безопасности.

-

Гл. 15, Принудительный контроль доступа (MAC), новая глава этой редакции. Она описывает, что такое MAC и как этот механизм может быть использован для защиты системы FreeBSD.

-

Гл. 17, Устройства хранения, была расширена новой информацией о устройствах хранения USB, образах файловой системы, квотах файловой системы, файловых системах в файлах и в сети, зашифрованных дисковых разделах.

-

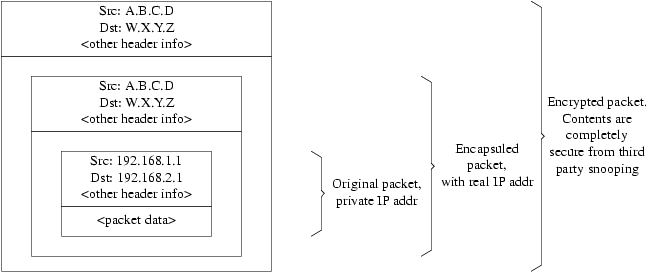

Гл. 19, Менеджер дискового пространства Vinum, новая глава этой редакции. В ней описано как использовать Vinum, менеджер логических томов, который предоставляет независимые от устройств логические диски и программные уровни RAID-0, RAID-1 и RAID-5.

-

К Гл. 23, PPP и SLIP, был добавлен раздел о решении проблем.

-

Гл. 24, Электронная почта, была расширена новой информацией об использовании альтернативных транспортных агентов, SMTP аутентификации, UUCP, fetchmail, procmail, и другими разделами повышенной сложности.

-

Гл. 25, Сетевые серверы, появилась в этой редакции. Эта главы включает информацию о установке Apache HTTP Server, FTPd, и настройке Samba сервера для клиентов Microsoft Windows. Некоторые разделы были перемещены сюда из Гл. 27, Сложные вопросы работы в сети.

-

Гл. 27, Сложные вопросы работы в сети, была расширена новой информацией об использовании устройств Bluetooth в FreeBSD, настройке беспроводных сетей, и сетях Asynchronous Transfer Mode (ATM).

-

Был добавлен глоссарий, объединяющий информацию о технических терминах, используемых в книге.

-

Множество эстетических улучшений были внесены в таблицы и иллюстрации этой книги.

Изменения во второй редакции

Вторая редакция является кульминацией более чем двухлетней работы членов Проекта документации FreeBSD. Нижеследующий список перечисляет все значительные изменения, внесенные в эту редакцию:

-

Был добавлен полный указатель тем.

-

Все ASCII-иллюстрации были заменены на графические.

-

Был добавлен стандартный краткий обзор к каждому разделу для того, чтобы читатель мог получить представление о содержании раздела и о том, что необходимо знать для его изучения.

-

Содержимое было логически реорганизовано на три части: ''В Начале'', ''Системное администрирование'' и ''Приложения''.

-

Гл. 2 (''Установка FreeBSD'') была полностью переписана, добавлено большое количество снимков экрана, чтобы облегчить понимание текста для новых пользователей.

-

Гл. 3 (''Основы UNIX'') была расширена и содержит дополнительную информацию о процессах, даемонах и сигналах.

-

Гл. 4 (''Установка приложений: порты и пакеты'') была расширена и содержит дополнительную информации об управлении бинарными пакетами.

-

Гл. 5 (''X Window System'') была полностью переписана и обращает больше внимания на современные технологии для рабочего стола, такие, как KDE и GNOME на XFree86™ 4.X.

-

Гл. 12 (''Процесс загрузки FreeBSD'') была расширена.

-

Гл. 17 (''Устройства хранения'') была составлена из того, что раньше было двумя различными главами: ''Диски'' и ''Резервное копирование''. Мы считаем, что данные темы будут проще и более полно описаны как одна глава. Был добавлен раздел о программном и аппаратном RAID.

-

Гл. 22 (''Последовательные коммуникации'') была полностью реорганизована и обновлена для FreeBSD 4.X/5.X.

-

Гл. 23 (''PPP и SLIP'') была существенно обновлена.

-

Было добавлено множество новых разделов в Гл. 27 (''Сложные вопросы работы в сети'').

-

Гл. 24 (''Электронная почта'') была расширена, теперь она включает больше информации о настройке sendmail.

-

Гл. 10 (''Работа с приложениями, написанными для Linux®'') была дополнена включением информации об установке Oracle® и SAP® R/3®.

-

Следующие новые темы были рассмотрены в этой, второй, редакции:

Структура этой книги

Эта книга разбита на пять частей. В первой части, В начале, рассматривается установка и основные навыки использования FreeBSD. Предполагается, что читатель освоит эти разделы последовательно, возможно пропуская разделы, в которых обсуждаются уже знакомые для него темы. Вторая часть, Общие задачи, рассказывает о некоторых наиболее часто используемых возможностях FreeBSD. Этот раздел и все последующие могут быть прочитаны не по порядку. Каждая глава начинается с краткого обзора, который описывает, о чём говорится в ней и что читатель должен будет знать для прочтения этой главы. Это сделано для того, чтобы случайно встретивший этот материал читатель мог найти разделы, которые его интересуют. В третьей части, Системное администрирование, рассмотрены вопросы администрирования. В четвертой части, Сетевые коммуникации, охвачены темы, связанные с серверами и сетью. Пятая часть содержит приложения и справочную информацию.

- Гл. 1, Введение

-

Знакомит пользователя с FreeBSD. Рассказывает об истории проекта FreeBSD, его задачах и модели разработки.

- Гл. 2, Установка

-

Проводит пользователя через весь процесс установки. Обсуждаются также некоторые более сложные вопросы установки, такие как установка по последовательной консоли.

- Гл. 3, Основы UNIX

-

Рассказывает об основных командах и функциональности операционной системы FreeBSD. Если вы знакомы с Linux или другой UNIX-подобной операционной системой, возможно, вы пропустите эту главу.

- Гл. 4, Установка приложений: порты и пакеты

-

Рассказывает о процессе установки программного обеспечения сторонних производителей с использованием ''Коллекции Портов FreeBSD'' и стандартных бинарных пакетов.

- Гл. 5, X Window System

-

Описывает X Window System вообще и использование X11 под управлением FreeBSD в частности. Также описывает популярные окружения рабочего стола, такие как KDE и GNOME.

- Гл. 6, Приложения для настольного компьютера

-

Перечисляет некоторые популярные приложения для рабочей станции, такие как веб-браузеры и офисные пакеты и описывает процесс их установки на FreeBSD.

- Гл. 7, Мультимедиа

-

Показывает, как настроить поддержку воспроизведения звука и видео на вашей системе. Также описывает некоторые примеры приложений для воспроизведения звука и видео.

- Гл. 8, Настройка ядра FreeBSD

-

Объясняет, почему вам может понадобиться перенастроить ядро и детально описывает процесс настройки, сборки и установки нового ядра.

- Гл. 9, Печать

-

Рассказывает об управлении принтерами в FreeBSD, включая информацию об титульных страницах, учёте использования принтеров и первоначальной настройке.

- Гл. 10, Двоичная совместимость с Linux

-

Описывает возможности Linux-совместимости в FreeBSD. Также предоставляет детальные инструкции по установке многих популярных приложений для Linux, таких как: Oracle, SAP R/3 и Mathematica®.

- Гл. 11, Настройка и оптимизация

-

Описывает всевозможные параметры настройки FreeBSD, которые может использовать системный администратор для оптимальной настройки системы. Также описывает различные конфигурационные файлы, используемые в FreeBSD и расположение этих файлов на диске.

- Гл. 12, Процесс загрузки FreeBSD

-

Рассказывает о процессе загрузки FreeBSD и объясняет, как управлять этим процессом при помощи различных настроек.

- Гл. 13, Пользователи и основы управления учётными записями

-

Рассказывает о создании и управлении пользовательскими учётными записями. Также обсуждает установку ограничений ресурсов для пользователей и другие задачи управления пользователями.

- Гл. 14, Безопасность

-

Описывает множество различных утилит, которые помогут вам поддерживать FreeBSD в безопасном, надёжном состоянии, включая Kerberos, IPsec и OpenSSH.

- Гл. 15, Принудительный контроль доступа (MAC)

-

Описывает что такое принудительный контроль доступа (Mandatory Access Control, MAC) и как этот механизм может быть использован для защиты системы FreeBSD.

- Гл. 17, Устройства хранения

-

Описывает как управлять накопителями информации и файловыми системами в FreeBSD, включая физические диски, массивы RAID, оптические и ленточные носители, диски в оперативной памяти и сетевые файловые системы.

- Гл. 18, GEOM

-

Рассказывает о подсистеме GEOM в FreeBSD и описывает различные поддерживаемые уровни RAID.

- Гл. 19, Менеджер дискового пространства Vinum

-

Рассказывает как использовать Vinum, менеджер логических разделов, при помощи которого можно создавать и использовать независимые от устройств хранения логические диски и программно реализовывать RAID-0, RAID-1 и RAID-5.

- Гл. 20, Локализация -- I18N/L10N использование и настройка

-

Описывает использование FreeBSD с языками, отличными от английского. Рассказывает о локализации на уровне системы и отдельных приложений.

- Гл. 21, На переднем крае разработок

-

Объясняет различия между FreeBSD-STABLE, FreeBSD-CURRENT и FreeBSD-RELEASE. Рассказывает, кому из пользователей будет полезно отслеживать версию системы в разработке и вкратце описывает этот процесс.

- Гл. 22, Последовательные соединения

-

Объясняет, как подключать терминалы и модемы к вашей системе FreeBSD, как в серверном, так и в клиентском режиме.

- Гл. 23, PPP и SLIP

-

Описывает использование PPP, SLIP или PPP через Ethernet для соединения с удалёнными системами при помощи FreeBSD.

- Гл. 24, Электронная почта

-

Описывает использование различных компонентов почтового сервера и более углублённо рассматривает простые вопросы конфигурации для наиболее популярного программного обеспечения почтовых серверов: sendmail.

- Гл. 25, Сетевые серверы

-

Предоставляет детальные инструкции и примеры файлов настройки для использования компьютера с FreeBSD в качестве файлового сервера (NFS), сервера доменных имен (DNS), сервера сетевой информационной системы (NIS), или сервера точного времени (ntpd).

- Гл. 26, Брандмауэры

-

Описывает принципы, на которых основаны программные брандмауэры, и содержит детали конфигурирования различных брандмауэров, доступных в FreeBSD.

- Гл. 27, Сложные вопросы работы в сети

-

Рассматривает множество вопросов работы с сетью, включая совместный доступ компьютеров вашей локальной сети к интернет, расширенные вопросы маршрутизации, беспроводные соединения, bluetooth, ATM, IPv6 и многое другое.

- Прил. A, Получение FreeBSD

-

Перечисляет различные источники, из которых можно получить FreeBSD на CDROM или DVD, равно как и различные сайты в интернет, с которых можно скачать и установить FreeBSD.

- Прил. B, Библиография

-

Эта книга касается многих различных тем, которые могут сподвигнуть вас на более детальное изучение. Библиография перечисляет множество отличных книг, упоминаемых в тексте.

- Прил. C, Ресурсы в интернет

-

Описывает множество форумов, доступных для пользователей FreeBSD, где можно задать вопросы и поучаствовать в технических обсуждениях FreeBSD.

- Прил. D, Ключи PGP

-

Содержит ключи PGP некоторых разработчиков FreeBSD.

Договоренности, используемые в этой книге

Для того чтобы обеспечить целостность и простоту чтения текста в данной книге, мы применяем некоторые договорённости.

Типографические договорённости

- Наклонный шрифт

-

Наклонный шрифт используется для имен файлов, адресов в интернет (URL), выделенного текста и первого применения технических терминов.

- Моноширинный шрифт

-

Моноширинных шрифт используется для сообщений об ошибках, команд, имен пользователей, названий групп, названий устройств, переменных и фрагментов кода.

- Полужирный шрифт

-

Полужирный шрифт используется для обозначения приложений, команд и параметров.

Пользовательский ввод

Клавиши представляются в виде полужирного текста для того, чтобы выделяться среди остального текста. Комбинации клавиш, которые должны вводиться одновременно, разделяются символом `+', например:

Ctrl+Alt+Del

Это будет означать, что пользователь должен нажать клавиши Ctrl, Alt и Del одновременно.

Комбинации клавиш, которые должны вводиться последовательно, разделяются запятыми, например:

Ctrl+X, Ctrl+S

Это будет означать, что пользователь должен нажать Ctrl и X одновременно, после чего одновременно нажать Ctrl и S.

Примеры

Примеры, которые начинаются с E:\> обозначают команды MS-DOS®. Если не указано обратного, эти команды могут вводиться из окна ''Сеанс MS-DOS'' в современных системах Microsoft® Windows®.

E:\> tools\fdimage floppies\kern.flp A:

Примеры, которые начинаются с # обозначают команды, которые должны быть запущены с правами суперпользователя в FreeBSD. Вы можете войти в систему как пользователь root для того, чтобы ввести эти команды или войти в систему обычным пользователем и использовать su(1) для того, чтобы получить привилегии суперпользователя.

# dd if=kern.flp of=/dev/fd0

Примеры, начинающиеся с %, указывают, что команда должна быть исполнена с правами обычного пользователя. Если не указано обратного, используется синтаксис C-shell для установки переменных окружения и других команд.

% top

Благодарности

Книга, которую вы держите в руках являет собой результат труда многих сотен людей по всему миру. Не имеет значения, присылали ли они исправления опечаток или предоставляли целые главы, их труд был полезен.

Несколько компаний поддерживали разработку этого документа, оплачивая авторам их труд, оплачивая публикацию и т.д. В частности, BSDi (в последствии приобретённая компанией Wind River Systems) оплачивала труд по улучшению этой книги участникам Проекта Документации FreeBSD, что в итоге сделало возможным выпуск первой печатной версии в марте 2000 года (ISBN 1-57176-241-8). Впоследствии компания Wind River Systems оплатила работу нескольких авторов по улучшению генерации книги в удобном для печати виде и добавлению нескольких глав. Кульминация этой работы являла собой публикацию второй печатной версии в ноябре 2001 года (ISBN 1-57176-303-1). В 2003-2004 годах FreeBSD Mall, Inc заплатила нескольким контрибьюторам за улучшение Handbook при подготовке к третьей редакции.

I. В начале

Эта часть Руководства Пользователя FreeBSD предназначена для пользователей и администраторов - новичков в FreeBSD. Эти главы:

-

Введут вас в FreeBSD.

-

Проведут вас по процессу установки FreeBSD.

-

Обучат вас некоторым основам UNIX.

-

Покажут вам как устанавливать программные пакеты не входящие в стандартную поставку FreeBSD.

-

Введут вас в X Window, оконную систему для UNIX, и опишут как настроить графическое окружение и сделать вашу работу более продуктивной.

Мы попытались сократить множество ссылок в тексте до минимума для того, чтоб вы могли прочитать этот раздел Руководства с начала до конца с минимумом перелистываний страниц.

- Содержание

- 1. Введение

- 2. Установка FreeBSD

- 3. Основы UNIX

- 4. Установка приложений: порты и пакеты

- 5. X Window System

Глава 1. Введение

Исправил, реорганизовал и частично переписал Jim Mock. Перевод на русский язык: Алексей Зелькин, Денис Пеплин.1.1. Краткий обзор

Мы благодарим вас за интерес к FreeBSD! Следующая глава расскажет о некоторых аспектах проекта FreeBSD, таких как история, цели, модель разработки, и прочее.

Из этой главы вы узнаете:

-

Какое отношение имеет FreeBSD к другим операционным системам.

-

Историю проекта FreeBSD.

-

Цели проекта FreeBSD.

-

Основы модели разработки FreeBSD с открытыми исходными текстами.

-

И, конечно, откуда появилось имя ''FreeBSD''.

1.2. Добро пожаловать во FreeBSD!

FreeBSD -- это основанная на 4.4BSD-Lite операционная система для компьютеров Intel (x86 и Itanium®), AMD64, Alpha™ и Sun UltraSPARC®. Ведется работа по портированию и на другие архитектуры. Вы можете также прочесть об истории FreeBSD, или о текущем релизе. Если вы заинтересованы в помощи проекту (кодом, аппаратным обеспечением, деньгами), прочтите статью Помощь FreeBSD.

1.2.1. Что может FreeBSD?

FreeBSD имеет заслуживающие внимания возможности. Некоторые из них:

-

Вытесняющая многозадачность с динамическим регулированием приоритетов, позволяющая плавно и справедливо распределить ресурсы компьютера между приложениями и пользователями, даже при тяжелейших нагрузках.

-

Многопользовательская поддержка, которая позволяет множеству людей использовать FreeBSD совместно для различных задач. Это значит, например, что системная периферия, такая как принтеры и ленточные устройства, правильно разделяется всеми пользователями в системе или сети, и что пользователям или группам пользователей могут быть установлены лимиты каждого ресурса, защищая критические системные ресурсы от перегрузок.

-

Мощный TCP/IP-стек с поддержкой промышленных стандартов, таких как SLIP, PPP, NFS, DHCP и NIS. Это означает, что FreeBSD может легко взаимодействовать с другими системами, а также работать сервером масштаба предприятия, предоставляя жизненно важные функции, такие как NFS (удалённый доступ к файлам) и услуги электронной почты, или представить вашу организацию в Интернете, обеспечивая работу служб WWW, FTP, маршрутизацию и функции межсетевого экрана (брандмауэра).

-

Защита памяти гарантирует, что приложения (или пользователи) не смогут чинить препятствия друг другу. Фатальная ошибка в выполнении одного приложения не скажется на работоспособности всей системы.

-

FreeBSD 32-разрядная операционная система (64-разрядная на Alpha, Itanium, AMD64, и UltraSPARC) и изначально создавалась именно такой.

-

Промышленный стандарт X Window System (X11R6) предоставляет графический интерфейс пользователя (GUI) для большинства VGA карт и мониторов, и поставляется с полными исходными текстами.

-

Двоичная совместимость с большинством программ, созданных для Linux, SCO, SVR4, BSDI и NetBSD.

-

Тысячи готовых к использованию приложений доступны из коллекций портов и пакетов FreeBSD. Зачем искать что-то в сети, когда вы можете найти всё прямо здесь?

-

Тысячи других легко адаптируемых приложений доступны в Интернете. FreeBSD совместима по исходным текстам с большинством популярных коммерческих UNIX-систем и, таким образом, большинство приложений требуют лишь небольших изменений для сборки (или не требуют вообще).

-

Виртуальная память с поддержкой сброса неиспользуемых страниц по требованию и ''объединение виртуальной памяти и буферного кэша'' спроектированы так, чтобы максимально эффективно удовлетворить приложения с огромными аппетитами к памяти и, в то же время, сохранить интерактивность для остальных пользователей.

-

Поддержка симметричной многопроцессорности (SMP) для машин с несколькими процессорами.

-

Полный комплект инструментов для разработчика: C, C++, Fortran и Perl. Множество дополнительных языков программирования для исследований и разработки также доступны из коллекций портов и пакетов.

-

Доступность исходных текстов всей системы означает, что вы имеете максимальный контроль над операционной средой. Зачем выбирать закрытые решения и уповать на милость производителя, когда вы можете получить по-настоящему открытую систему?

-

Обширная online-документация.

-

И многое-многое другое!

FreeBSD основана на 4.4BSD-Lite от Computer Systems Research Group (CSRG) Калифорнийского Университета, Беркли, и продолжает славную традицию разработки BSD-систем. В дополнении к прекрасной работе, предоставленной CSRG, Проект FreeBSD тратит многие тысячи часов для тонкой настройки системы для максимальной производительности и надёжности в условиях максимально приближенным к ''боевым''. Когда большинство коммерческих гигантов только пытаются достичь такого уровня возможностей, производительности и надежности операционных систем для ПК, FreeBSD может предложить все это прямо сейчас!

Применение FreeBSD в действительности ограничено только вашим воображением. От разработки программного обеспечения до автоматизации производства, от складского учета до дистанционной коррекции азимутов спутниковых антенн; если задачи можно решить с помощью коммерческих UNIX-систем, скорее всего, они решаемы и с помощью FreeBSD! FreeBSD также существенно выигрывает за счет буквально тысяч высококачественных приложений, разработанных исследовательскими центрами и университетами во всём мире, и доступных за минимальную цену или даже бесплатно. Коммерческие приложения также доступны, и их с каждым днем становится всё больше.

Поскольку исходные тексты FreeBSD общедоступны, система может быть оптимизирована в почти невероятной степени для специальных приложений или проектов, а это, обычно, невозможно при использовании операционных систем от большинства коммерческих производителей. Вот несколько примеров того, как сейчас используется FreeBSD:

-

Интернет-службы: мощнейший TCP/IP стек делает FreeBSD идеальной платформой для большинства Интернет-приложений, таких как:

-

FTP-серверы

-

Серверы World Wide Web (как стандартные, так и защищённые [SSL])

-

Межсетевые экраны (firewalls) и шлюзы NAT (''IP-маскарадинг'')

-

Серверы электронной почты

-

Серверы новостей или дискуссионных групп USENET

-

и многое другое...

Вы можете начать своё знакомство с FreeBSD, используя недорогой ПК класса 386, а впоследствии увеличить её мощь до сервера масштаба предприятия с четырьмя процессорами Xeon и RAID контроллером.

-

-

Образование: Вы студент и ваше образование связано с компьютерами или другими инженерными дисциплинами? Нет лучшего пути начать изучение операционных систем, архитектуры компьютера и работы в сети, чем освоить FreeBSD. Количество свободно доступных пакетов САПР, математических и графических пакетов также делают её чрезвычайно полезной для тех, кто использует компьютер как инструмент для выполнения другой работы!

-

Исследования: За счёт доступности исходных текстов для всей системы, FreeBSD -- превосходная платформа как для изучения операционных систем и исследований в других областях компьютерных наук. Свободная природа FreeBSD позволяет удалённым группам сотрудничать, обмениваться идеями и совместными разработками, не беспокоясь о наличии специальных лицензий или ограничений на то, что может обсуждаться в открытых форумах.

-

Работа в сети: Нужен новый маршрутизатор? Сервер имён (DNS)? Межсетевой экран, защищающий от проникновения извне в вашу сеть? FreeBSD может превратить давно списанный и пылящийся в углу 386-й или 486-й ПК в мощный маршрутизатор с возможностью фильтрации пакетов.

-

Рабочая станция X Window: FreeBSD прекрасный выбор, если вам нужен недорогой X-терминал. Можно использовать свободно распространяемый сервер X11 или один из коммерческих серверов, поставляемых Xi Graphics. В отличие от X-терминала, на FreeBSD можно запускать множество приложений локально, если требуется, таким образом перенеся часть нагрузки с центрального сервера. FreeBSD может быть загружена ''на бездисковой станции'', что делает рабочую станцию ещё дешевле и проще в администрировании.

-

Разработка программного обеспечения: Базовая поставка FreeBSD распространяется с полным набором инструментов для разработки, включая знаменитые компилятор GNU C/C++ и отладчик.

FreeBSD доступна как в исходных текстах, так и в двоичном виде на CDROM, DVD и через анонимный доступ к FTP. Подробнее о том, как получить FreeBSD, см. в Прил. A.

1.2.2. Кто использует FreeBSD?

FreeBSD используется в качестве платформы на некоторых крупнейших сайтах в интернет, включая:

и на многих других.

1.3. О Проекте FreeBSD

В следующей части рассказывается о том, что из себя представляет проект, включая краткую историю, цели проекта и модель разработки проекта.

1.3.1. Краткая история FreeBSD

Предоставил Jordan Hubbard.Проект FreeBSD возник в первой половине 1993 года, частично как результат развития ''Неофициального комплекта исправлений к 386BSD (patchkit)'', последними 3-мя координаторами этого проекта: Nate Williams, Rod Grimes и мною.

Нашей главной задачей было зафиксировать промежуточное состояние проекта 386BSD, чтобы исправить множество проблем, которые механизм patchkit (набор исправлений) не мог решить. Некоторые из вас, возможно, помнят раннее рабочее название этого проекта: ''386BSD 0.5'' или ''386BSD Interim''.

386BSD была операционной системой Билла Джолица, которая на тот момент сильно страдала от почти годичного пренебрежения к ней автора. Так как patchkit разрастался, его поддержание становилось более неудобным день от дня, мы пришли к единодушному соглашению, что нужно что-то делать, и решили помочь Биллу, предоставив этот промежуточный ''очистительный'' снимок состояния системы. Эти планы были грубо оборваны, когда Билл внезапно решил прекратить поддержку проекта без каких-либо ясных комментариев, что должно быть сделано.

Нам потребовалось немного времени, чтобы прийти к решению продолжать следовать той же цели, даже без поддержки Билла, и мы приняли имя ''FreeBSD'', придуманное Дэвидом Гринмэном. Наши начальные цели были определены после консультаций с пользователями существовавшей системы, и как только стало понятно, что проект на пути к тому, чтобы стать реальностью, я связался с компанией Walnut Creek CDROM и поделился идеями о путях последующего улучшения каналов распространения FreeBSD для множества пользователей без доступа к Internet. Компания Walnut Creek CDROM не только поддержала идею распространения FreeBSD на CD, но ещё и предоставила проекту компьютер для работы и быстрый доступ к Интернету. Без почти беспрецедентной веры Walnut Creek CDROM в этот, в то время, полностью неизвестный проект, вряд ли FreeBSD зашла бы так далеко и так быстро, как сегодня.

Первым дистрибутивом, распространяемым как на CDROM, так и в сети, стала FreeBSD 1.0, выпущенная в декабре 1993 года. Эта версия была выполнена на основе ленты 4.3BSD-Lite (''Net/2'') из Калифорнийского Университета в Беркли, с многочисленными добавлениями из проекта 386BSD и Фонда Свободного Программного Обеспечения. Это был довольно внушительный успех для первой попытки, и мы закрепили его с выходом FreeBSD 1.1 RELEASE в мае 1994 года.

В это же время, на горизонте сгустились тучи в связи с назревающим скандалом между Novell и Калифорнийским Университетом, Беркли. Это был вялотекущий судебный процесс о легальности версии Net/2 из Беркли. По условиям достигнутого соглашения, Калифорнийский Университет признавал, что большие куски Net/2 были ''унаследованным'' кодом, права на который принадлежат компании Novell, которая, в свою очередь, приобрела эти права ранее у AT&T. Взамен Беркли получил ''благословение'' Novell на то, что версия 4.4BSD-Lite после её выхода будет объявлена полностью ''свободной'', а всем пользователям Net/2 будет настоятельно рекомендовано перейти на неё. Это также касалось FreeBSD, и проекту было дано время до конца июля 1994 года для прекращения распространения его продукта, базирующегося на Net/2. На этих условиях проекту было разрешено выпустить последний релиз до окончания срока, и это была FreeBSD 1.1.5.1.

Тогда проект FreeBSD приступил к сложнейшей задаче буквально пересоздания с нуля на основе абсолютно новой и довольно неполной системы 4.4BSD-Lite. Версии ''Lite'' были в прямом смысле light (лёгкими) отчасти потому, что группа CSRG удалила большие куски кода, необходимого для создания реально загружающейся системы (по причине различных лицензионных требований), и фактически порт 4.4BSD для платформы Intel был очень неполным. Проекту потребовалось время почти до ноября 1994 года для того, чтобы выполнить этот переход, и на этом этапе FreeBSD 2.0 была опубликована в сети и на CDROM (в конце декабря). Несмотря на множество ''острых углов'' в этой версии, она пользовалась значительным успехом и была продолжена более устойчивой и простой в установке FreeBSD 2.0.5, выпущенной в июне 1995 года.

Мы выпустили FreeBSD 2.1.5 в августе 1996, и она стала достаточно популярной среди ISP и в коммерческой среде, чтобы выпустить еще один релиз из ветви 2.1-STABLE. Это была FreeBSD 2.1.7.1, вышедшая в феврале 1997 и завершившая главную ветвь разработки 2.1-STABLE. Сейчас в режиме поддержки, в эту ветвь (RELENG_2_1_0) вносятся только улучшения защиты и другие критически важные исправления.

FreeBSD 2.2 была ответвлена от основной линии разработки (''-CURRENT'') в ноябре 1996 как ветвь RELENG_2_2, а первая полная версия (2.2.1) появилась в апреле 1997. Последующие версии ветви 2.2 появлялись летом и в конце 1997 года, а последняя версия (2.2.8) вышла в ноябре 1998. Первая официальная версия 3.0 была подготовлена к выходу в октябре 1998, завершив развитие ветви 2.2

Третье ветвление произошло 20 января 1999 года: появились ветви 4.0-CURRENT и 3.X-STABLE. Из ветви 3.X-STABLE были получены: 3.1 -- 15 февраля 1999, 3.2 -- 15 мая 1999, 3.3 -- 16 сентября 1999, 3.4 -- 20 декабря 1999, 3.5 -- 24 июня 2000, за которым последовал через несколько дней немного обновленный релиз 3.5.1, содержащий несколько исправлений в области защиты Kerberos. Это был последний релиз из ветви 3.X.

Другое ветвление было выполнено 13 марта 2000 года, в результате чего появилась ветвь 4.X-STABLE. Из этой ветви было выпущено несколько релизов: 4.0-RELEASE был представлен в марте 2000 года, а последний 5.4-RELEASE был выпущен May 2005.

Долгожданный 5.0-RELEASE был анонсирован 19 января 2003 года. Он стал кульминацией приблизительно трех лет работы, с этого релиза начался курс FreeBSD на расширенную поддержку мультипроцессорности и потоков в приложениях, а также появилась поддержка платформ UltraSPARC и ia64. За этим релизом последовал релиз 5.1 в июне 2003 года. Последним релизом 5.X из ветви -CURRENT стал 5.2.1-RELEASE, представленный в феврале 2004.

Ветвь RELENG_5 была создана в августе 2004, после чего был выпущен релиз 5.3-RELEASE, который открыл серию релизов из ветви 5-STABLE. Самый последний релиз 6.0-RELEASE был выпущен Nov 2005. Из ветки RELENG_5 релизы ещё будут выпускаться.

На данный момент, долговременные разработки и проекты продолжаются в ветке 6.X-CURRENT, и по ходу разработки будут доступны снэпшот-релизы 6.X на CDROM (и, конечно же, в сети), постоянно выкладываемые на сервер снэпшотов как промежуточные результаты.

1.3.2. Цели Проекта FreeBSD

Предоставил Jordan Hubbard.Целью Проекта FreeBSD является предоставление программного обеспечения, которое может быть использовано для любых целей и без дополнительных ограничений. Многие из нас внесли значительный вклад в код (и проект) и совершенно не против получать за это иногда финансовую компенсацию, но мы определенно не собираемся ее требовать. Мы верим, что первая и основная наша ''миссия'' это предоставление кода для всех, кому он необходим, и для любых целей, так чтобы этот код становился всё более распространённым и предоставлял самые широкие возможности. Это, я верю, является одной из наиболее фундаментальных целей Свободного Программного Обеспечения, и мы с энтузиазмом поддерживаем её.

Тот код в нашем дереве исходных текстов, который попадает под Стандартную Общественную Лицензию GNU (GPL) или Стандартную Общественную Лицензию Ограниченного Применения GNU (LGPL), предоставляется с дополнительными условиями, хотя они обеспечивают только возможность доступа, а не его ограничение. По причине дополнительных сложностей, которые могут появится при коммерческом использовании GPL-продуктов, мы предпочитаем ПО, предоставленное под более свободной лицензией BSD, когда это возможно.

1.3.3. Модель Разработки FreeBSD

Предоставил Satoshi Asami.Разработка FreeBSD -- это очень открытый и гибкий процесс. FreeBSD в буквальном смысле создана из кода, предоставленного сотнями людей со всего мира, в чем вы можете убедится, взглянув на список этих людей. Инфраструктура разработки FreeBSD позволяет этим сотням разработчиков сотрудничать с помощью Интернета. Мы постоянно ищем новых разработчиков и новые идеи, и те, кто заинтересован в более тесном взаимодействии и хочет принять участие в проекте, должны просто связаться с нами в рассылке freebsd-hackers. Для тех, кто желает уведомить других пользователей FreeBSD об основных направлениях работы, доступен Список рассылки анонсов FreeBSD.

Для независимой работы или тесного сотрудничества, полезно знать о проекте и процессе разработки FreeBSD следующее:

- CVS-репозиторий

-

Главное дерево исходных текстов FreeBSD поддерживается с помощью CVS (Concurrent Versions System), свободно доступной системой контроля исходных текстов, которая поставляется вместе с FreeBSD. Основной CVS репозиторий располагается на компьютере, находящемся в городе Санта Клара, Калифорния (США), откуда и распространяется на множество зеркал по всему миру. Дерево CVS, содержащее ветви -CURRENT и -STABLE, может быть легко скопировано на ваш локальный компьютер. Дополнительную информацию о том, как это сделать, можно найти в разделе Синхронизация дерева исходных текстов.

- Список коммиттеров

-

Коммиттеры -- это люди, которые имеют доступ на запись к главному дереву CVS, и имеют право вносить изменения в главное дерево исходных текстов FreeBSD (термин ''коммиттер'' появился от названия команды cvs(1) commit, которая используется для внесения изменений в CVS-репозиторий). Лучший способ предоставить ваши соображения на рассмотрение коммиттеров -- использовать команду send-pr(1). Если что-то произошло с системой, вы можете достучаться до них посылкой письма по адресу cvs-committers.

- Core-группа FreeBSD

-

Core-группа FreeBSD могла бы быть эквивалентом Совета Директоров, если бы Проект FreeBSD был компанией. Главная задача Core-группы -- гарантировать, что проект в целом в хорошем состоянии и движется в правильном направлении. Приглашение постоянных и ответственных разработчиков присоединиться к группе коммиттеров -- одна из функций Core-группы, так же, как и приглашение новых членов в Core-группу по мере того, как другие уходят. Нынешний состав команды был выбран из рядов коммиттеров путем общего голосования в июле 2004 года. Выборы проходят каждые 2 года.

Некоторые члены Core-группы имеют особые области ответственности, то есть, они являются ответственными за работу отдельной большой части системы. Полный список разработчиков FreeBSD и областей их ответственности можно найти в Списке участников.

Замечание: Большинство членов Core-группы -- волонтёры, и не получают никакой финансовой выгоды от участия в проекте, поэтому вы не должны рассматривать возложенную на них ''ответственность'' как ''гарантированную поддержку''. Аналогия с ''советом директоров'' не очень точна и, вероятно, гораздо правильнее будет сказать, что это люди, которые посвятили себя FreeBSD, хотя и достойны лучшей участи!

- Внешняя помощь

-

Последней, но однозначно не менее значимой, и наибольшей группой разработчиков являются сами пользователи, которые предоставляют комментарии и исправления ошибок нам на почти постоянной основе. Основной путь участвовать в не централизованной разработке -- это подписка на Список рассылки FreeBSD, посвящённый техническим дискуссиям, где обсуждаются подобные вещи. Обратитесь к Прил. C за дальнейшей информацией о различных списках рассылки FreeBSD.

Список участников проекта FreeBSD очень длинный и постоянно растет, так почему бы вам не присоединится к нему, предоставив что-нибудь проекту FreeBSD сегодня?

Предоставление кода -- не единственный способ помочь проекту; более полный список того, что необходимо сделать, можно найти на Web-сайте проекта FreeBSD.

Вообще говоря, наша модель разработки организована как ''нечеткий набор концентрированных колец''. Централизованная модель разработана для удобства пользователей FreeBSD, которые получают простую систему контроля за одной центральной базой кода, и позволяет не оставить за бортом проекта потенциальных помощников! Мы желаем предоставить стабильную операционную систему с большим количеством согласованных прикладных программ, которые пользователи смогут легко установить и использовать -- наша модель очень хорошо подходит для решения этой задачи.

Всё, что мы просим от желающих присоединится к нам как разработчики, -- хотя бы часть той преданности постоянному успеху FreeBSD, которой отличаются нынешние разработчики!

1.3.4. Текущая версия FreeBSD

FreeBSD -- это свободно доступная, с полными исходными текстами, основанная на 4.4BSD-Lite версия для компьютерных систем, основанных на Intel i386™, i486™, Pentium®, Pentium Pro, Celeron®, Pentium II, Pentium III, Pentium 4 (или совместимыми), Xeon™, DEC Alpha и Sun UltraSPARC. В основном она базируется на программном обеспечении от группы CSRG, U.C. Berkley, с некоторым дополнениями из NetBSD, OpenBSD, 386BSD и Free Software Foundation.

С момента выпуска FreeBSD версии 2.0 в конце 1994 года, производительность, возможности и стабильность FreeBSD существенно возросли. Самое большое изменение -- это полное обновление системы виртуальной памяти с объединением виртуальной памяти и буферного кэша файловой системы, что не только увеличивает производительность, но и уменьшает количество используемой FreeBSD памяти, делая 5 Mбайтовую конфигурацию более приемлемым минимумом. Другие улучшения включают полную поддержку клиента и сервера NIS, поддержку транзакций TCP, поддержку ''дозвона по запросу'' в PPP, встроенную поддержку DHCP, улучшенную подсистемe SCSI, поддержку адаптеров ISDN, ATM, FDDI, Fast и Gigabit Ethernet (1000 Mбит), улучшенную поддержку новейших контролеров Adaptec и многие тысячи исправленных ошибок.

В дополнение к базовой системе, FreeBSD предоставляет коллекцию портированого ПО, включающую тысячи популярных программ. На момент подготовки этого документа в ней было более 13,300 портов! В коллекцию входят множество программ от http-серверов до игр, языков программирования, текстовых редакторов и всего прочего. Полная Коллекция Портов требует приблизительно 440 MB дискового пространства, потому что порт представляет собой ''изменения'' оригинальных исходных текстов. Это сильно упрощает нам процесс обновления портов и существенно уменьшает объём занимаемого дискового пространства по сравнению со старой (1.0) Коллекцией Портов. Для того, чтобы скомпилировать и установить программу, необходимо всего лишь перейти в каталог порта программы, набрать make install и дать системе сделать все остальное. Полные исходные тексты для каждого порта, который вы устанавливаете, загружаются автоматически с CDROM или локального FTP-сервера, поэтому вам нужно только дисковое пространство для сборки необходимых портов. Почти каждый порт предоставляется также как скомпилированный ''пакет'', который может быть установлен с помощью простой команды (pkg_add) теми, кто предпочитает не компилировать порты из исходных текстов. Дополнительная информация о пакетах и портах находится в Гл. 4.

Множество дополнительных документов, которые могут пригодиться в процессе установки и использования FreeBSD, находятся в каталоге /usr/share/doc на любой машине, работающей под управлением современной версии FreeBSD. Вы можете просматривать локально установленные документы с помощью любого браузера, поддерживающего HTML, используя следующие ссылки:

- Руководство FreeBSD

- FreeBSD FAQ (Часто задаваемые вопросы)

Вы также можете просмотреть основные (и наиболее часто обновляемые) копии на http://www.FreeBSD.org/ru/.

Глава 2. Установка FreeBSD

Реструктурировал, исправил и частично переписал Jim Mock. Обзор sysinstall, скриншоты и общее руководство Randy Pratt. Перевод на русский язык: Денис Пеплин.2.1. Краткий обзор

FreeBSD поставляется простой в использовании текстовой программой установки sysinstall. Это основная программа установки FreeBSD, хотя поставщики могут предлагать свои программы. В этой главе описывается использование sysinstall для установки FreeBSD.

Прочтя эту главу, вы узнаете:

-

Как создать дискеты для установки FreeBSD.

-

Как FreeBSD видит и делит на разделы жесткие диски.

-

Как запустить sysinstall.

-

Вопросы, которые sysinstall задаст вам, что имеется ввиду, и как ответить на эти вопросы.

Перед прочтением этой главы вам потребуется:

-

Прочитать информацию о поддерживаемом оборудовании, поставляемую с устанавливаемой версией FreeBSD, и убедиться, что ваше оборудование поддерживается.

Замечание: Как правило, эти инструкции по установке написаны для i386 (''PC совместимых'') компьютеров. Когда это возможно, приводятся инструкции, специфичные для других платформ (например, Alpha). Хотя это руководство поддерживается в актуальном состоянии настолько, насколько это возможно, вы можете обнаружить небольшие различия между программой установки и тем, что показано здесь. Предполагается, что вы будете использовать эту главу в качестве общего руководства, а не как пошаговую инструкцию по установке.

2.2. Перед установкой

2.2.1. Соберите информацию о компьютере

Перед установкой FreeBSD попытайтесь собрать информацию об устройствах компьютера. Во время установки FreeBSD покажет информацию об устройствах (жестких дисках, сетевых картах, CDROM и т.д.) с номером модели и производителем. FreeBSD также попытается определить правильную конфигурацию для этих устройств, включая информацию об IRQ и портах ввода-вывода. Из-за возможных проблем с оборудованием этот процесс не всегда завершается успешно, и возможно вам придется исправлять определенную FreeBSD конфигурацию.

Если у вас уже есть установленная операционная система, например Windows или Linux, неплохо будет использовать ее возможности для просмотра настроек оборудования. Если вы не уверены, какие настройки карты расширения использовать, можете найти их на самой карте. Часто используемые номера прерываний 3, 5 и 7, порты ввода- вывода обычно пишутся в шестнадцатеричном виде, например 0x330.

Мы рекомендуем распечатать эту информацию перед установкой FreeBSD. Вам может помочь использование таблицы вроде этой:

Таблица 2-1. Пример сведений об оборудовании

| Название устройства | IRQ | Порт ввода-вывода | Примечания |

|---|---|---|---|

| Первый жесткий диск | нет | нет | 40 GB, Seagate, первый IDE master |

| CDROM | нет | нет | Первый IDE slave |

| Второй жесткий диск | нет | нет | 20 GB, IBM, второй IDE master |

| Первый IDE контроллер | 14 | 0x1f0 | |

| Сетевая карта | нет | нет | Intel® 10/100 |

| Модем | нет | нет | 3Com® 56K факс-модем, COM1 |

| ... |

2.2.2. Сделайте резервное копирование данных

Если компьютер, на который вы устанавливаете FreeBSD, содержит важные данные, убедитесь в наличии резервных копий и проверьте их сохранность перед установкой FreeBSD. Во время установки FreeBSD запросит подтверждение перед тем, как записать данные на диск, но, если процесс запущен, изменения нельзя отменить.

2.2.3. Решите куда установить FreeBSD

Если вы хотите, чтобы FreeBSD использовала весь жесткий диск, не о чем беспокоиться -- можете пропустить этот раздел.

Однако, если нужно совмещать FreeBSD с другими операционными системами, необходимо иметь представление как данные размещаются на диске и как это касается вас.

2.2.3.1. Разделы диска для i386™

Диск PC может быть поделен на отдельные части. Эти части называют разделами. Первоначально PC поддерживал только четыре раздела на диск. Эти разделы называются главными разделами. Чтобы обойти это ограничение и дать возможность создавать более чем четыре раздела, был создан новый тип раздела, расширенный раздел. Диск может содержать только один расширенный раздел. Специальные разделы, называемые логическими разделами, могут быть созданы внутри расширенного раздела.

Каждый раздел имеет ID раздела -- номер, который используется для определения типа данных на разделе. FreeBSD использует ID раздела 165.

Как правило, каждая операционная система, которую вы используете, определяет разделы своим способом. Например, DOS и ее потомки, такие как Windows, присваивают каждому главному и логическому разделу букву диска, начиная с C:.

FreeBSD нужно устанавливать в главный раздел. FreeBSD может хранить все свои данные, включая создаваемые вами файлы, на этом одном разделе. Тем не менее, если дисков много, вы можете создать разделы FreeBSD на всех дисках или на некоторых из них. При установке FreeBSD должен быть доступен по крайней мере один раздел. Это может быть чистый, подготовленный для установки раздел, или раздел с данными, которые больше не нужны.

Если все разделы на диске уже используются, вы должны освободить один из них для FreeBSD, используя программы, поставляемые с имеющейся операционной системой (например, fdisk для DOS или Windows).

Если есть резервный раздел, используйте его. Однако, возможно сначала придется ужать один или несколько существующих разделов.

FreeBSD для установки нужен диск не менее 100 MB. Однако, это оченьминимальная установка, при которой не останется места для ваших личных файлов. Более реальный объем -- 250 MB без графической оболочки, и более 350 MB с графической оболочкой. Если вы собираетесь устанавливать большое количество дополнительного ПО, понадобится еще больше дискового пространства.

Вы можете использовать коммерческие программы, такие как PartitionMagic®, для изменения размера разделов и освобождения места под FreeBSD. Каталог tools на CDROM содержит две свободно распространяемых утилиты, которые могут быть использованы для этой задачи. Они называются FIPS и PResizer. Документация на обе эти утилиты доступна из того же каталога. FIPS, PResizer, и PartitionMagic могут изменять размер разделов FAT16 и FAT32, используемых системами от MS-DOS до Windows ME. Из перечисленных приложений только PartitionMagic способна изменять размеры разделов NTFS.

Внимание: Неправильное использование этих утилит может привести к уничтожению данных на диске. Удостоверьтесь в наличии свежих и исправных резервных копий данных перед их использованием.

Пример 2-1. Использование существующего раздела без изменения

Представьте что в компьютере один 4 GB диск, на котором уже установлена Windows, и диск разбит на два логических диска C: и D:, каждый по 2 GB. 1 GB данных на C:, и 0.5 GB данных на D:.

Это означает, что диск состоит из двух разделов, по одному на каждую букву. Вы можете скопировать все данные с D: на C:, это освободит второй раздел для FreeBSD.

Пример 2-2. Сжатие существующих разделов

Представьте, что в компьютере один 4 GB диск, на котором уже установлена Windows. При установке Windows вы создали один большой раздел, получив при этом диск C: размером 4 GB. Вы используете 1.5 GB, и хотите выделить 2 GB для FreeBSD.

Для установки FreeBSD нужно выбрать:

-

Сделать резервную копию Windows, затем переустановить Windows, выделив 2 GB под ее раздел.

-

Использовать одну из утилит, таких как PartitionMagic, описанную выше, для сжатия раздела Windows.

2.2.3.2. Разделы диска для Alpha

Вам потребуется выделенный диск для FreeBSD на Alpha. В настоящее время невозможно установить две операционные системы на диск. В зависимости от конкретного компьютера Alpha, диск может быть SCSI или IDE, главное, чтобы ваш компьютер мог с него загружаться.

В соответствии с соглашениями, принятыми в руководствах Digital / Compaq, весь SRM ввод показан в верхнем регистре. SRM нечувствителен к регистру.

Для поиска имен и типов дисков на компьютере используйте команду SHOW DEVICE SRM консоли:

>>>SHOW DEVICE dka0.0.0.4.0 DKA0 TOSHIBA CD-ROM XM-57 3476 dkc0.0.0.1009.0 DKC0 RZ1BB-BS 0658 dkc100.1.0.1009.0 DKC100 SEAGATE ST34501W 0015 dva0.0.0.0.1 DVA0 ewa0.0.0.3.0 EWA0 00-00-F8-75-6D-01 pkc0.7.0.1009.0 PKC0 SCSI Bus ID 7 5.27 pqa0.0.0.4.0 PQA0 PCI EIDE pqb0.0.1.4.0 PQB0 PCI EIDE

Этот пример с Digital Personal Workstation 433au показывает три подключенных диска. Первый -- устройство CDROM с именем DKA0, другие два называются DKC0 и DKC100 соответственно.

Диски с именами DKx -- SCSI диски. Например, DKA100 означает SCSI диск со SCSI целевым ID 1 на первой SCSI шине (A), в то время как DKC300 означает SCSI диск с SCSI ID 3 на третьей SCSI шине (C). Имя устройства PKx означает SCSI адаптер. Как показано в выводе SHOW DEVICE, SCSI устройство CDROM определяется как любой другой жесткий диск SCSI.

Имена IDE дисков выглядят как DQx, в то время как PQx -- IDE контроллер.

2.2.4. Соберите информацию о конфигурации сети

Если вы хотите подключиться к сети в процессе установки FreeBSD (например, при установке с FTP или NFS сервера), нужно знать конфигурацию сети. Вам будет предложено ввести эту информацию, чтобы FreeBSD смогла подключиться к сети для продолжения установки.

2.2.4.1. Подключение к сети Ethernet, или через кабельный/DSL модем

Если вы подключаетесь к сети Ethernet, или соединение с интернет подключено к Ethernet через кабельный или DSL модем, понадобится следующая информация:

-

IP адрес

-

IP адрес шлюза по умолчанию

-

Имя хоста

-

IP адрес DNS сервера

-

Маска подсети

Если у вас нет этой информации, спросите системного администратора или провайдера интернет. Они могут сказать, что данные присваиваются автоматически, с использованием DHCP. Если это так, запомните это.

2.2.4.2. Подсоединение с помощью модема

Если вы дозваниваетесь до провайдера с помощью обычного модема, вы все же сможете установить FreeBSD через интернет, но это займет очень много времени.

Вам нужно знать:

-

Номер телефона провайдера

-

COM порт, к которому подключен модем

-

Имя пользователя и пароль учетной записи для доступа в интернет

2.2.5. Проверьте сведения об обнаруженных ошибках FreeBSD

Хотя проект FreeBSD борется за то, чтобы каждый релиз FreeBSD был настолько стабильным, насколько это возможно, ошибки порой вкрадываются в процесс разработки. В очень редких случаях эти ошибки влияют на процесс установки. Как только эти проблемы обнаруживаются и исправляются, они попадают в сообщения об ошибках FreeBSD, находящиеся на сайте FreeBSD. Вы можете проверить сообщения об ошибках перед установкой, чтобы убедиться, что не существует проблем, о которых стоит беспокоиться.

Информация о релизах, включая сообщения об ошибках каждого релиза, находится странице информации о релизах сайта FreeBSD.

2.2.6. Получение установочных файлов FreeBSD

Программа установки FreeBSD может установить FreeBSD из файлов, расположенных в одном из следующих мест:

Локальный диск

-

CDROM или DVD

-

Раздел DOS на вашем компьютере

-

Лента SCSI или QIC

-

Гибкие диски

Сеть

-

FTP сервер (через файрволл или HTTP прокси, если потребуется)

-

NFS сервер

-

Соединение через параллельный или последовательный порт

Если вы купили FreeBSD на CD или DVD, у вас уже есть все, что нужно, переходите к следующему разделу (Разд. 2.2.7).

Если у вас нет установочных файлов FreeBSD, перейдите к Разд. 2.13, который описывает, как подготовиться к установке FreeBSD любым указанным выше способом. После прочтения этого раздела, вернитесь сюда и прочтите Разд. 2.2.7.

2.2.7. Подготовка загрузочных дисков

Процесс установки FreeBSD начинается с загрузки в ваш компьютер программы установки FreeBSD -- эта программа не запускается из других операционных систем. Компьютер обычно загружает операционную систему, установленную на жестком диске, но также может быть настроен для использования ''загрузочной'' дискеты. Большинство современных компьютеров могут также загрузиться с компакт-диска в приводе CDROM.

Подсказка: Если у вас есть FreeBSD на CDROM или DVD (купленный или записанный самостоятельно), и компьютер позволяет загрузку с CDROM или DVD (обычно этот пункт в BIOS называется ''Boot Order'' или что-то вроде), можете пропустить этот раздел. Образы FreeBSD CDROM и DVD являются загрузочными и могут быть использованы для установки FreeBSD без какой-либо специальной подготовки.

Для создания загрузочных дисков сделайте следующее:

-

Получение образов загрузочных дисков

Загрузочные диски есть на установочном диске в каталоге floppies/, и могут быть также закачаны из каталога floppies, ftp://ftp.FreeBSD.org/pub/FreeBSD/releases/<arch>/<version>-RELEASE/floppies/. Замените <arch> и <version> архитектурой компьютера и номером версии, которую вы хотите установить, соответственно. Например, загрузочные дискеты FreeBSD 6.0-RELEASE для i386 находятся в ftp://ftp.FreeBSD.org/pub/FreeBSD/releases/i386/6.0-RELEASE/floppies/.

Расширение файла образа диска .flp. Каталог floppies/ содержит множество разных образов, ваш выбор будет зависеть от устанавливаемой версии FreeBSD и, в некоторых случаях, от конфигурации компьютера. Если вы устанавливаете FreeBSD 4.X, в большинстве случаев понадобятся всего лишь два файла, kern.flp и mfsroot.flp. При установке FreeBSD 5.X в большинстве случаев потребуются три дискеты, boot.flp, kern1.flp, и kern2.flp. Обратитесь к файлу README.TXT в том же каталоге за свежей информацией об этих образах дисков.

Замечание: Дополнительные драйверы устройств могут потребоваться в некоторых системах 5.X, старше чем FreeBSD 5.3. Эти драйверы находятся в образе drivers.flp.

Важно: FTP клиент должен использовать бинарный режим для загрузки образов дисков. Некоторые Web-браузеры используют текстовый (ASCII) режим, который точно не позволит загрузиться с этих дисков.

-